Zanim przeniesiesz swoje firmowe pliki do chmury, prawdopodobnie zadajesz sobie jedno proste pytanie: czy to bezpieczne? W końcu mówimy o danych, które są kluczowe dla operacji, wizerunku i zgodności z przepisami w Twojej firmie. I choć chmura obiecuje wygodę, elastyczność i oszczędności, opinie w sieci często brzmią jak echo niedopowiedzeń i niepewności – od opowieści o wyciekach, przez obawy o brak kontroli, po pytania o zgodność z RODO i regulacjami.

Prawda jest taka, że chmura może być bezpieczna, ale bezpieczeństwo nigdy nie bierze się samo z siebie – zależy zarówno od technologii dostawcy, jak i od decyzji, które podejmujesz w swojej firmie. W tym artykule odpowiemy szczerze na najważniejsze obawy dotyczące bezpieczeństwa rozwiązań chmurowych i pokażemy, na co naprawdę warto patrzeć, by Twoje dane były chronione, a ryzyko zminimalizowane.

Co to znaczy „bezpieczna chmura” w praktyce – i gdzie firmy najczęściej się mylą

Gdy firmy mówią o bezpieczeństwie chmury, często widzimy dwa bieguny: albo naiwnie ufają, że „dostawca zadba o wszystko”, albo boją się chmury jak nieznanego potwora. W praktyce bezpieczeństwo chmury to coś pomiędzy – to konkretne technologie, procesy i podział obowiązków, który trzeba rozumieć i umiejętnie realizować. Dopiero wtedy ta technologia naprawdę zaczyna działać bezpiecznie dla biznesu.

Bezpieczeństwo chmury nie oznacza jednej magicznej tarczy chroniącej dane. To zestaw zasad, technologii, procedur i praktyk mających na celu ochronę danych, aplikacji i usług w środowisku chmurowym przed nieautoryzowanym dostępem, wyciekami, naruszeniami oraz innymi zagrożeniami cybernetycznymi. Podstawowy cel? Zapewnienie poufności, integralności i dostępności zasobów, czyli tego, co w bezpieczeństwie cyfrowym najważniejsze.

Co dokładnie obejmuje bezpieczeństwo chmury?

Bezpieczna chmura to nie tylko szyfrowanie danych. To cały zestaw elementów takich jak:

• kontrola dostępu i tożsamości użytkowników,

• mechanizmy szyfrowania danych w spoczynku i w tranzycie,

• monitorowanie i wykrywanie incydentów bezpieczeństwa,

• audyt logów i przegląd konfiguracji,

• zgodność z wymaganiami prawnymi i regulacyjnymi.

Każdy z tych elementów ma znaczenie, ale najczęściej to nie technologia zawodna jest źródłem problemu, lecz sposób jej zastosowania – na przykład błędna konfiguracja uprawnień albo brak monitoringu.

Model współdzielonej odpowiedzialności

Jednym z największych nieporozumień jest przekonanie, że skoro dane są w chmurze, to całe bezpieczeństwo leży po stronie dostawcy. To nieprawda. Już sam model współdzielonej odpowiedzialności (Shared Responsibility Model) pokazuje, że bezpieczeństwo to zadanie dzielone między dostawcę usług a klienta.

Dostawca zazwyczaj odpowiada za:

• fizyczne bezpieczeństwo centrów danych,

• warstwę infrastruktury i sieci,

• aktualizacje i łaty na poziomie sprzętu i środowiska podstawowego.

Natomiast klient musi zadbać o:

• bezpieczeństwo swoich danych,

• konfigurację usług i uprawnień,

• zarządzanie tożsamością i dostępem,

• szyfrowanie danych i polityki dostępu.

W praktyce to właśnie niedopatrzenia po stronie klienta (np. błędne uprawnienia, brak MFA lub logowania aktywności) są głównym źródłem incydentów związanych z chmurą – nie dlatego, że technologia jest złej jakości, ale dlatego, że nie wdrożono właściwych zasad jej bezpieczeństwa i kontroli.

Bezpieczna chmura to nie stan, który „się ma” z automatu, gdy tylko przeniesiesz dane do usługodawcy. To umożliwienie bezpieczeństwa poprzez właściwą konfigurację, procesy i świadomość podziału obowiązków. Zrozumienie, że model chmury oznacza współdzielenie odpowiedzialności między dostawcą a klientem, to kluczowy krok do realnego bezpieczeństwa Twoich danych.

Kto za co odpowiada – czyli Shared Responsibility (Model współdzielonej odpowiedzialności)

Kiedy mówimy o bezpieczeństwie danych w in the cloud, kluczową kwestią nie jest tylko technologia, lecz kto realnie odpowiada za co. W praktyce nawet najlepszy dostawca nie zabezpieczy wszystkiego za Ciebie – potrzebne jest zrozumienie, gdzie kończy się jego rola, a zaczyna Twoja. Model współdzielonej odpowiedzialności pomaga to jasno rozgraniczyć, dzięki czemu unikniesz najczęstszych błędów i luk bezpieczeństwa.

Bezpieczeństwo chmurowe nie jest jednolitym pakietem, który dostajesz „gotowy i kompletny” od usługodawcy. Zamiast tego działa według zasady shared responsibility, That is modelu współdzielonej odpowiedzialności – umowy mentalnej między Tobą a dostawcą chmury, która definiuje, za jakie elementy bezpieczeństwa odpowiada każda strona. To fundamentalna zasada, bez której nie da się prawidłowo zabezpieczyć środowiska chmurowego.

Co oznacza „bezpieczeństwo chmury” w tym modelu?

W uproszczeniu model ten dzieli odpowiedzialność na dwie części:

• Security of the Cloud – odnosi się do tego, co dostawca chmury zabezpiecza, czyli całą infrastrukturę chmurową: fizyczne centra danych, sieć, serwery, warstwy wirtualizacji i usługi bazowe.

• Security in the Cloud – to część, za którą odpowiadasz Ty jako klient: dane, aplikacje, konfiguracje usług, konta użytkowników i mechanizmy kontroli dostępu.

To rozróżnienie jest kluczowe – dostawca daje Ci bezpieczne „podwozie”, ale to Ty musisz zadbać o to, co na tym podwoziu budujesz i jak to konfigurujesz.

Rola dostawcy usług chmurowych

Dostawca chmury odpowiada przede wszystkim za:

• bezpieczeństwo fizycznej infrastruktury (serwerownie, zasilanie, chłodzenie, ochrona przeciwpożarowa),

• bezpieczeństwo warstw systemowych i sieciowych,

• utrzymanie i aktualizację elementów bazowych systemu chmurowego,

• narzędzia i mechanizmy wspierające bezpieczeństwo (np. możliwość szyfrowania, monitoring, logowanie).

To oznacza, że dostawca zabezpiecza fundamenty platformy, tworząc środowisko, które jest odporne na większość typowych zagrożeń technicznych.

Twoja odpowiedzialność jako klienta

Twoje obowiązki zaczynają się tam, gdzie kończą się fundamenty chmury. Do Twoich kluczowych zadań należą:

• ochrona danych i ich klasyfikacja – co jest wrażliwe i jak ma być chronione;

• zarządzanie dostępem i tożsamością – kto i w jaki sposób może uzyskać dostęp do zasobów;

• konfiguracja usług i aplikacji – ustawienia bezpieczeństwa, uprawnienia, segmentacja;

• data encryption w spoczynku i w tranzycie zgodnie z potrzebami biznesowymi;

• monitorowanie i reagowanie na nieprawidłowości oraz prawidłowe logowanie zdarzeń.

To oznacza, że nawet jeśli Twoje dane znajdują się u zaufanego dostawcy, to właśnie Ty decydujesz o tym, jak bezpiecznie je przechowujesz, kto je widzi i jak są chronione.

Dlaczego zrozumienie tego modelu jest tak ważne?

Wielu właścicieli firm i administratorów błędnie zakłada, że przeniesienie systemów do chmury oznacza „outsourcing” całego bezpieczeństwa. W rzeczywistości jednak dostawca odpowiada tylko za warstwę infrastruktury i zapewnienie bezpiecznego środowiska, natomiast odpowiedzialność za to, co z nim zrobisz – pozostaje po Twojej stronie.

To właśnie te „przejścia odpowiedzialności” – na przykład, kiedy dostawca zapewnia bazę danych, a Twoim zadaniem jest zabezpieczenie kont dostępu do niej – są najczęstszą przyczyną luk w bezpieczeństwie. Jeśli któraś strona zakłada, że druga się tym zajmuje, powstaje luka, którą mogą wykorzystać cyberprzestępcy.

Model współdzielonej odpowiedzialności to nie tylko teoria – to praktyczne ramy określające, kto za co odpowiada w środowisku chmurowym. Dostawca zapewnia bezpieczne podwozie, ale to Ty masz kontrolę nad tym, co na nim budujesz i musisz to zabezpieczyć. Zrozumienie tego modelu to nie luksus, lecz warunek konieczny, by chmura była naprawdę bezpieczna dla Twojej firmy.

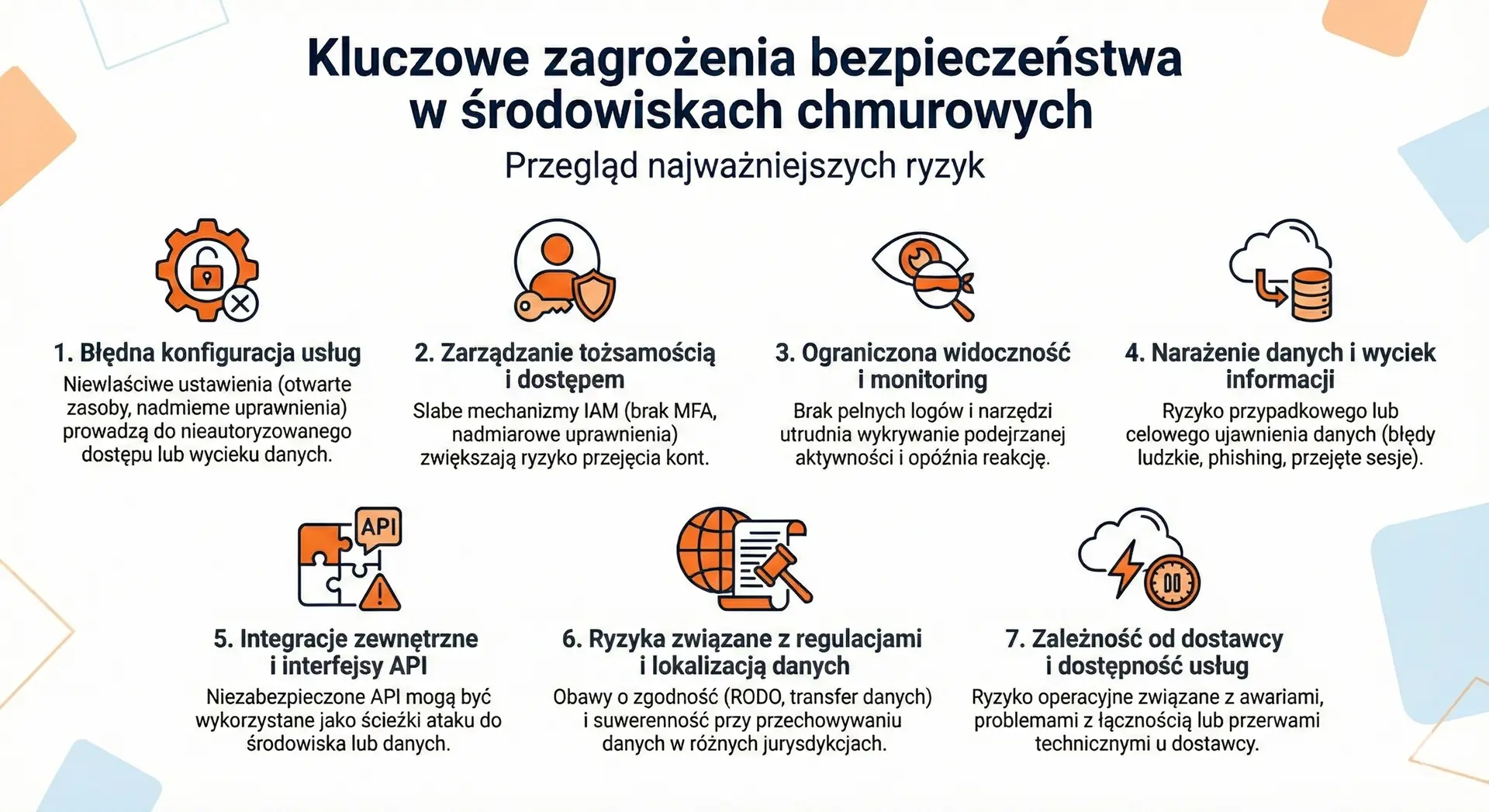

Kluczowe zagrożenia bezpieczeństwa w środowiskach chmurowych

Zanim podejmiesz decyzję o przeniesieniu danych lub systemów do chmury, warto uczciwie odpowiedzieć sobie na pytanie: jakie ryzyka są z tym realnie związane? Nie chodzi o budowanie atmosfery zagrożenia, lecz o świadome zrozumienie obszarów, które wymagają kontroli. W praktyce większość problemów w środowiskach chmurowych nie wynika z samej technologii, ale z błędów konfiguracyjnych, braku procedur lub niedostatecznej kontroli dostępu. Poniżej znajdziesz najważniejsze zagrożenia, które powinny znaleźć się na Twojej liście kontrolnej.

1) Błędna konfiguracja usług (misconfiguration)

Jednym z najczęstszych i najgroźniejszych źródeł problemów jest niewłaściwa konfiguracja usług chmurowych – np. otwarte zasoby, nadmierne uprawnienia czy domyślne ustawienia, które pozostają aktywne w środowisku produkcyjnym. Tego typu błędy mogą prowadzić do nieautoryzowanego dostępu lub ujawnienia danych, mimo że sama technologia dostawcy jest bezpieczna.

2) Zarządzanie tożsamością i dostępem

Słabe mechanizmy kontroli tożsamości (IAM) – takie jak brak wieloskładnikowego uwierzytelniania czy nadmiarowe uprawnienia – znacząco zwiększają ryzyko przejęcia kont użytkowników lub administratorów. To jest szczególnie istotne, ponieważ ataki na konta stanowią często pierwszy etap poważniejszych naruszeń.

3) Ograniczona widoczność i monitoring

W środowisku chmurowym trudno jest wykrywać problemy, jeśli nie ma dostępu do pełnych logów i narzędzi monitorujących. Ograniczona widoczność utrudnia identyfikację podejrzanej aktywności, co może opóźniać reakcję na incydenty i zwiększać szkody.

4) Narażenie danych i wyciek informacji

Ryzyko przypadkowego lub celowego ujawnienia danych pozostaje krytycznym zagadnieniem – zarówno przez błędy ludzkie, jak i ataki typu phishing czy sesje przejęte przez cyberprzestępców. Dotyczy to zarówno danych w spoczynku, jak i przesyłanych między systemami.

5) Integracje zewnętrzne i interfejsy API

Usługi chmurowe często integrują się z innymi rozwiązaniami i narzędziami przez API. Jeśli te interfejsy nie są prawidłowo zabezpieczone, mogą być exploatowane jako ścieżki dostępu do środowiska lub danych.

6) Ryzyka związane z regulacjami i lokalizacją danych

Przechowywanie danych w różnych jurysdykcjach może wywoływać obawy o zgodność z RODO lub innymi przepisami (np. transfer danych poza UE) oraz kwestie suwerenności i wymagań audytowych.

7) Zależność od dostawcy i dostępność usług

Usługa chmurowa może być niedostępna z powodu awarii, problemów z łącznością lub przerw technicznych – to “ryzyko operacyjne”, które trzeba wziąć pod uwagę przy planowaniu działalności i strategii odzyskiwania po incydencie.

Żadne środowisko IT nie jest wolne od ryzyka. W chmurze specyfika zagrożeń wynika z jej elastyczności, skali i sposobu dostępu do zasobów. Kluczem do bezpieczeństwa nie jest eliminacja wszystkich ryzyk (co jest niemożliwe), lecz świadome rozpoznanie, które z nich mają największe znaczenie dla Twojej firmy i jak je kontrolować przez procesy, narzędzia i polityki bezpieczeństwa.

Ocena bezpieczeństwa chmury – praktyczny model decyzyjny

Decyzja o przeniesieniu danych do chmury nie powinna opierać się na obietnicach marketingowych ani na strachu przed zmianą. Najrozsądniejsze podejście to chłodna analiza: jakie dane posiadasz, jakie masz obowiązki prawne i jakie procesy bezpieczeństwa funkcjonują w Twojej organizacji. Poniżej znajdziesz prosty, biznesowy model oceny, który pozwala uporządkować temat bez technicznego żargonu.

1) Zacznij od klasyfikacji danych

Nie wszystkie dane są równie wrażliwe. Inaczej traktujesz publiczne materiały marketingowe, a inaczej dane finansowe, kadrowe czy dokumentację klientów.

Zadaj sobie trzy pytania:

• Czy utrata tych danych sparaliżuje firmę?

• Czy ich ujawnienie naruszy RODO lub tajemnicę handlową?

• Czy muszą być dostępne 24/7?

Jeżeli odpowiedź brzmi „tak” w dwóch lub trzech przypadkach, oznacza to, że potrzebujesz wyższego poziomu zabezpieczeń, kontroli dostępu i planu odzyskiwania danych.

2) Sprawdź model odpowiedzialności i zakres kontroli

Każda usługa chmurowa działa w ramach modelu współdzielonej odpowiedzialności. Kluczowe jest ustalenie:

• Kto odpowiada za infrastrukturę?

• Kto zarządza kopiami zapasowymi?

• Czy masz dostęp do logów i raportów aktywności?

• Czy możesz samodzielnie definiować polityki bezpieczeństwa?

Jeżeli nie wiesz, kto odpowiada za który obszar, to znak ostrzegawczy. Bez jasnego podziału obowiązków trudno mówić o realnym bezpieczeństwie.

3) Zweryfikuj minimalne standardy techniczne

Bezpieczne środowisko chmurowe powinno umożliwiać co najmniej:

• uwierzytelnianie wieloskładnikowe (MFA),

• granularne zarządzanie uprawnieniami,

• szyfrowanie danych w tranzycie i w spoczynku,

• pełne logowanie zdarzeń i monitoring,

• możliwość eksportu danych w razie zakończenia współpracy.

Jeśli któreś z tych elementów nie są dostępne lub nie są włączone, bezpieczeństwo jest jedynie deklaracją, a nie realnym stanem.

4) Oceń gotowość organizacyjną

Technologia to tylko część układanki. Równie istotne są procesy i ludzie.

Zastanów się:

• Czy w firmie istnieje procedura odbierania dostępu pracownikom odchodzącym z organizacji?

• Czy ktoś regularnie przegląda uprawnienia użytkowników?

• Czy testujecie odzyskiwanie danych z kopii zapasowej?

Brak takich działań zwiększa ryzyko znacznie bardziej niż sama decyzja o wyborze chmury.

5) Uwzględnij aspekt prawny i regulacyjny

Jeżeli przetwarzasz dane osobowe lub dane klientów, musisz upewnić się, że:

• zawarta jest umowa powierzenia przetwarzania danych,

• znasz lokalizację przetwarzania danych,

• dostawca spełnia wymagania regulacyjne właściwe dla Twojej branży.

Bez tego nawet najlepsze zabezpieczenia techniczne nie zapewnią pełnego bezpieczeństwa biznesowego.

Chmura jest bezpieczna wtedy, gdy spełnia trzy warunki jednocześnie:

techniczne zabezpieczenia są wdrożone, odpowiedzialność jest jasno określona, a organizacja ma procesy kontrolne.

Jeżeli którykolwiek z tych elementów jest pominięty, ryzyko rośnie – niezależnie od renomy dostawcy.

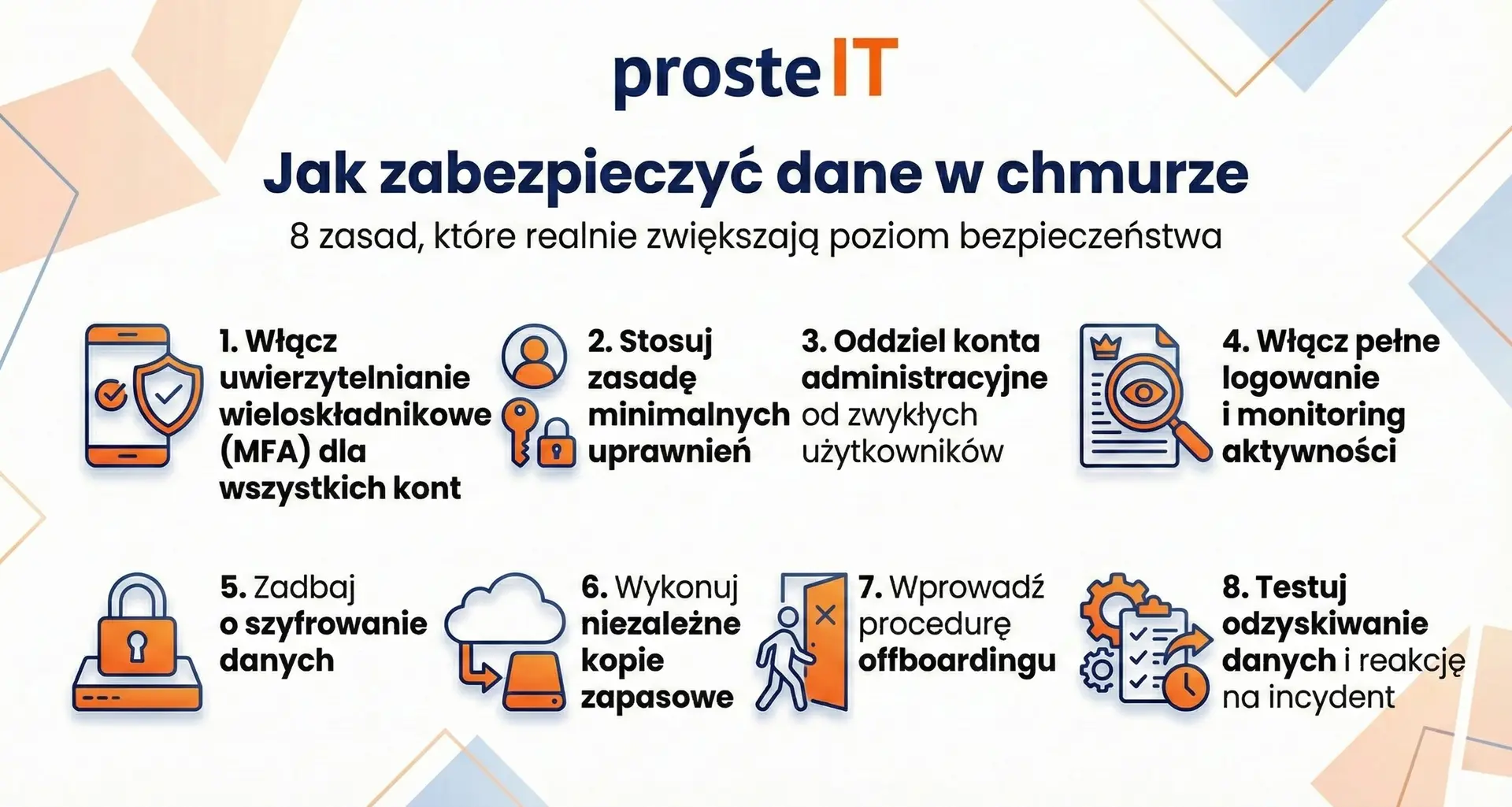

Jak zabezpieczyć dane w chmurze – 8 zasad, które realnie zwiększają poziom bezpieczeństwa

Bezpieczeństwo danych w chmurze nie wynika z jednego ustawienia ani pojedynczej funkcji. To efekt konsekwentnego wdrożenia kilku podstawowych zasad. Dobra wiadomość jest taka, że większość z nich nie wymaga ogromnych budżetów – wymaga dyscypliny i świadomości. Poniżej znajdziesz osiem praktycznych reguł, które w realnych środowiskach firmowych robią największą różnicę.

Frequently asked questions

Może być – pod warunkiem właściwej konfiguracji i kontroli dostępu. Duzi dostawcy inwestują ogromne środki w infrastrukturę i zabezpieczenia, których większość firm nie jest w stanie odtworzyć lokalnie. Jednak brak MFA, nadmiarowe uprawnienia czy brak kopii zapasowej w chmurze zniwelują tę przewagę.

Tak, ale zgodność nie wynika z samego faktu korzystania z chmury. Kluczowe są: umowa powierzenia przetwarzania danych, lokalizacja przetwarzania oraz właściwe zabezpieczenia organizacyjne i techniczne. Odpowiedzialność prawna nadal spoczywa na firmie jako administratorze danych.

Nie. Synchronizacja to nie kopia zapasowa. Jeśli plik zostanie usunięty lub zaszyfrowany przez złośliwe oprogramowanie, zmiana może zostać zsynchronizowana na wszystkich urządzeniach. Niezależna kopia zapasowa jest konieczna dla realnej ochrony danych.

Najczęściej są to: brak uwierzytelniania wieloskładnikowego, nadmiarowe uprawnienia, błędna konfiguracja usług oraz brak monitoringu aktywności. W większości przypadków problemem nie jest sama technologia, lecz sposób jej wdrożenia i zarządzania.

Zdecydowanie tak. Audit pozwala ocenić poziom ryzyka, klasyfikację danych i gotowość organizacyjną firmy. Dzięki temu migracja do chmury staje się procesem kontrolowanym, a nie eksperymentem.

Tak. Wspieramy firmy w ocenie ryzyk, konfiguracji zabezpieczeń, wdrożeniu MFA, polityk dostępu oraz kopii zapasowych. Pomagamy uporządkować środowisko tak, aby chmura była wsparciem dla biznesu, a nie źródłem niepewności.