IPsec VPN brzmi jak termin z dokumentacji sieciowej, ale w praktyce opisuje bardzo konkretną rzecz: sposób na to, by dane firmy przechodziły przez internet „w bezpiecznej kopercie”. IPsec działa na poziomie sieci (warstwy IP) i potrafi zapewnić kluczowe usługi bezpieczeństwa – poufność (szyfrowanie), integralność (ochrona przed zmianą po drodze) oraz uwierzytelnianie (pewność, kto jest po drugiej stronie).

Żeby ten „tunel” w ogóle mógł powstać, potrzebny jest jeszcze etap dogadania zasad i kluczy – tym zajmuje się IKE (najczęściej IKEv2). To właśnie IKE pozwala dwóm końcom połączenia wzajemnie się uwierzytelnić i ustalić, jak dokładnie mają chronić ruch.

W tym artykule opisujemy IPsec VPN: czym jest, jak działa i dlaczego organizacje tak często wybierają go do łączenia lokalizacji oraz pracy zdalnej. Bez „magii”, bez konfiguracji – zrozumiesz pojęcia, które najczęściej pojawiają się w rozmowach z administratorem lub dostawcą IT.

IPsec VPN – czym jest i dlaczego firmy nadal go używają

Czy IPsec VPN to „jakiś kolejny rodzaj VPN”? Tak, ale z ważną różnicą: IPsec działa na poziomie sieci (warstwa IP), czyli chroni ruch „u źródła”, zanim trafi do aplikacji. To nie jest pojedynczy program, tylko zestaw standardów, które wspólnie zapewniają bezpieczeństwo transmisji w sieciach IP.

W praktyce IPsec VPN powstał po to, żeby można było przesyłać dane przez publiczne sieci (np. internet) w sposób kontrolowany i bezpieczny. Najprościej wyobrazić to sobie jako bezpieczny korytarz między dwoma punktami – dane nadal „idą internetem”, ale są chronione według ustalonych zasad.

Jaką ochronę daje IPsec?

IPsec jest projektowany tak, aby dostarczać trzy kluczowe „usługi bezpieczeństwa” dla ruchu sieciowego: poufność, integralność i uwierzytelnianie (czyli weryfikację, kto jest po drugiej stronie). W ujęciu formalnym opisuje to architektura IPsec w RFC 4301, a praktyczne wskazówki wdrożeniowe publikuje m.in. NIST.

Najważniejsze korzyści dla biznesu są zwykle dwie:

• Bezpieczne łączenie lokalizacji i zasobów – np. biuro, magazyn, oddział, serwerownia – tak, aby ruch między nimi nie był „na widoku”.

• Spójne zasady ochrony ruchu – IPsec pozwala ustalić, co dokładnie ma być chronione i w jaki sposób, zamiast polegać wyłącznie na zabezpieczeniach pojedynczych aplikacji.

Po co to w ogóle istnieje, skoro mamy HTTPS i szyfrowane aplikacje?

To częste pytanie, HTTPS świetnie zabezpiecza komunikację konkretnej aplikacji (np. przeglądarki z serwisem). IPsec rozwiązuje inny problem: chroni ruch sieciowy bardziej „systemowo”, niezależnie od tego, czy mówimy o jednej aplikacji, czy o wielu usługach, serwerach i urządzeniach działających równocześnie w firmie. Dlatego IPsec jest tak popularny w połączeniach typu „sieć z siecią” (site-to-site) i w klasycznych wdrożeniach korporacyjnych.

Na koniec tej sekcji warto zapamiętać jedno zdanie: IPsec VPN to standardowy sposób na budowanie bezpiecznego tunelu na poziomie IP, tak aby chronić ruch między sieciami lub urządzeniami według jasno ustalonych zasad

Jak IPsec VPN działa w praktyce – mechanizm „krok po kroku”

Co tak naprawdę dzieje się, gdy zestawiasz IPsec VPN? W uproszczeniu: dwa końce połączenia (np. dwa firewalle albo komputer i brama VPN) najpierw ustalają zasady współpracy, a dopiero potem zaczynają chronić i przesyłać właściwy ruch. IPsec to standardy bezpieczeństwa dla ruchu w warstwie IP, więc myśli o danych trochę inaczej niż aplikacje – interesuje go „ruch sieciowy”, a nie pojedyncza strona WWW czy jedna usługa.

1) Najpierw decyzja: co w ogóle ma iść przez VPN?

W typowej implementacji IPsec działa jak „zestaw reguł bezpieczeństwa dla ruchu”. Urządzenie ocenia pakiety i decyduje, czy dany ruch:

• ma zostać wysłany normalnie,

• ma zostać odrzucony,

• czy ma zostać objęty ochroną IPsec (czyli trafić do tunelu).

W dokumentach IPsec spotkasz określenia typu „polityka” i „asocjacje bezpieczeństwa” – to sposób na opisanie, jaki ruch chronimy i jakimi metodami.

2) Potem „dogadanie szczegółów”: IKE tworzy bezpieczną podstawę

Żeby tunel był bezpieczny, strony muszą się:

• wzajemnie uwierzytelnić (np. kluczem współdzielonym albo certyfikatem),

• ustalić algorytmy i parametry ochrony,

• wymienić klucze kryptograficzne w kontrolowany sposób.

To właśnie rola IKE (najczęściej IKEv2) – protokołu, który zestawia i utrzymuje „umowy” bezpieczeństwa (Security Associations) potrzebne do działania IPsec.

Dobra analogia biznesowa: IKE jest jak procedura uzgodnienia zasad i wydania identyfikatorów, a IPsec/ESP to dopiero właściwy, chroniony transport. Najpierw ustalamy „kto, z kim i na jakich zasadach”, dopiero potem jedzie „ładunek”.

3) Właściwa transmisja: ruch płynie w tunelu, a klucze cyklicznie się odświeżają

Gdy parametry są ustalone, IPsec zaczyna chronić ruch – zwykle przez mechanizm ESP (najczęściej spotykany w VPN-ach), zapewniając poufność i integralność. Ważne: te zabezpieczenia nie są „ustawiane raz na zawsze”. Tunel ma czasy życia i może być odnawiany (rekey), żeby ograniczać ryzyko i utrzymać stabilność działania.

4) A co z NAT i „dziwnymi portami” 500/4500?

W wielu sieciach po drodze występuje NAT (tłumaczenie adresów). IPsec ma na to standardowe rozwiązanie: NAT Traversal (NAT-T), gdzie ESP może być kapsułkowany w UDP – zwykle na porcie 4500, po uzgodnieniu tego w trakcie IKE. To dlatego w praktyce często widzi się porty UDP 500 (IKE) i UDP 4500 (IKE/ESP przez NAT).

Podsumowując, IPsec VPN działa jak zestaw reguł + mechanizm uzgodnienia zasad (IKEv2) + właściwa ochrona i przesył danych (najczęściej ESP). Dzięki temu ruch może przechodzić przez internet w sposób kontrolowany, szyfrowany i możliwy do utrzymania w dłuższym czasie.

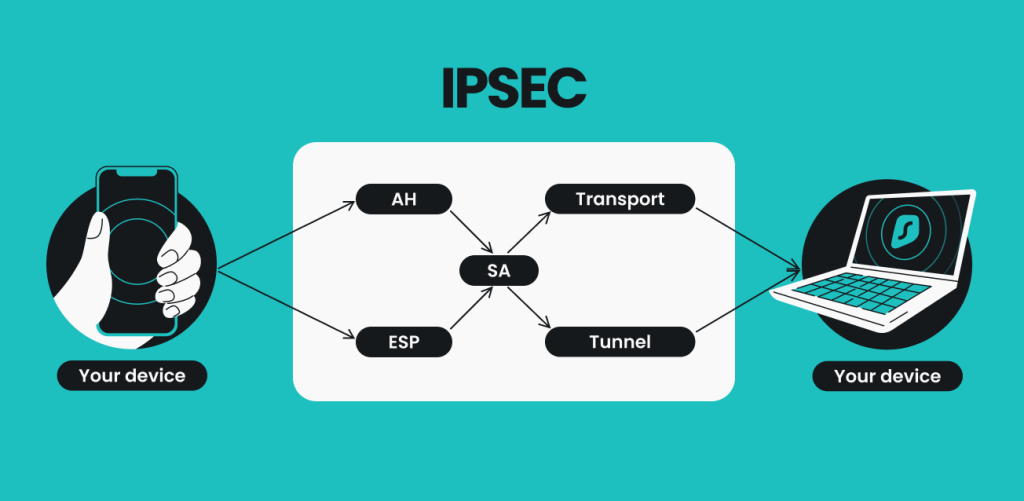

Z czego składa się IPsec – ESP, AH oraz tryby tunelowy i transportowy

Dlaczego w opisach IPsec pojawiają się skróty typu ESP, AH i „tryb tunelowy”? Bo IPsec nie jest jednym protokołem. To zestaw elementów, które można łączyć zależnie od celu: czy chcesz szyfrować dane, tylko je uwierzytelniać, a także jaką część pakietu IP obejmujesz ochroną. Te zasady opisuje architektura IPsec (RFC 4301), a konkretne „klocki” mają osobne specyfikacje.

ESP – najczęściej spotykany „silnik” IPsec VPN

ESP (Encapsulating Security Payload) to element IPsec, który w praktyce najczęściej stoi za tym, co potocznie nazywa się „IPsec VPN”. ESP może zapewnić:

• poufność (czyli szyfrowanie danych),

• integralność i uwierzytelnienie pochodzenia danych (czyli pewność, że pakiet nie został zmieniony po drodze i pochodzi od właściwej strony),

• ochronę przed powtórzeniami (anti-replay), co ogranicza próby „odtwarzania” przechwyconego ruchu.

Warto zauważyć jedną ważną rzecz: ESP chroni przede wszystkim ładunek (payload) – nagłówki IP zwykle muszą pozostać w pewnym zakresie „czytelne” dla sieci, bo inaczej pakiet nie dotarłby do celu. To jeden z powodów, dla których tryb pracy (tunelowy/transportowy) ma realne znaczenie.

AH – integralność bez szyfrowania (i dlaczego dziś widzisz go rzadziej)

AH (Authentication Header) zapewnia:

• integralność (ochrona przed modyfikacją),

• uwierzytelnienie pochodzenia danych,

• oraz ochronę anti-replay,

ale nie zapewnia poufności, czyli nie szyfruje treści.

W praktyce AH jest dziś spotykany rzadziej, bo podobny efekt (integralność bez szyfrowania) da się osiągnąć również przez ESP, stosując tzw. „null encryption” albo algorytmy zapewniające integralność bez poufności. NIST wprost wskazuje, że ESP może zastępować AH w takich scenariuszach.

Tryb transportowy i tryb tunelowy – co dokładnie jest „w środku” ochrony?

To najważniejsza różnica, którą warto rozumieć bez wchodzenia w konfiguracje.

Tryb transportowy

• IPsec chroni głównie ładunek pakietu, a „zewnętrzny” nagłówek IP pozostaje nagłówkiem tego samego pakietu.

• Najprościej: zabezpieczasz komunikację host-host (np. dwa konkretne urządzenia).

Tryb tunelowy

• IPsec „pakuje” cały oryginalny pakiet IP do środka i dodaje nowy zewnętrzny nagłówek IP.

• Najprościej: budujesz tunel brama-brama (site-to-site) albo brama-użytkownik, gdzie urządzenie brzegowe „reprezentuje” sieć po swojej stronie.

Tryb tunelowy jest najczęstszy w firmowych VPN-ach, bo naturalnie pasuje do łączenia sieci i pracy przez bramy bezpieczeństwa. NIST podkreśla, że ESP w trybie tunelowym jest stosowane bardzo często w realnych wdrożeniach.

Podsumowując, najczęściej spotkasz IPsec w wersji „ESP + tryb tunelowy”, bo to zestaw, który daje szyfrowanie i dobrze wspiera połączenia między sieciami. AH istnieje i ma sens w określonych przypadkach, ale w wielu wdrożeniach jego rolę przejmuje ESP skonfigurowane pod integralność.

Dwa najczęstsze modele IPsec VPN w firmie – site-to-site i remote access

Który rodzaj IPsec VPN spotkasz w firmach najczęściej? Zwykle jeden z dwóch: połączenie sieć-sieć (site-to-site) albo użytkownik-sieć (remote access). Oba wykorzystują te same fundamenty IPsec (ochrona ruchu w warstwie IP) i IKE (negocjacja zabezpieczeń), ale różnią się celem, „uczestnikami” połączenia i tym, jak wygląda codzienne użycie.

1) IPsec site-to-site: bezpieczny „most” między lokalizacjami

Czy to jest rozwiązanie dla firm z oddziałami, magazynem albo pracą hybrydową? Bardzo często tak. W modelu site-to-site łączysz dwie sieci lokalne (np. biuro i magazyn) tak, aby wybrany ruch między nimi był przesyłany zaszyfrowanym tunelem. Najczęściej końcami połączenia są bramy VPN (firewalle/urządzenia brzegowe), a użytkownicy w środku sieci zwykle nie muszą nic klikać – wszystko dzieje się „w tle”.

Co to daje w praktyce (bez technicznego żargonu, ale precyzyjnie):

• Stałe, przewidywalne połączenie między lokalizacjami, dzięki czemu systemy mogą działać tak, jakby były w jednej sieci (oczywiście w zakresie ustalonych reguł).

• Spójne zasady ochrony ruchu – możesz chronić określone podsieci i usługi, zamiast polegać wyłącznie na zabezpieczeniach pojedynczych aplikacji.

Najczęstszy kontekst biznesowy:

• centrala – oddział

• biuro – magazyn / produkcja

• połączenie z partnerem (B2B), gdy wymieniacie dane system-system

2) IPsec remote access: bezpieczny dostęp użytkownika do zasobów firmy

A co, jeśli problemem nie są lokalizacje, tylko praca zdalna? Wtedy wchodzi model remote access: pojedynczy użytkownik (np. laptop) zestawia tunel IPsec do bramy VPN, aby uzyskać dostęp do zasobów firmowych zgodnie z polityką bezpieczeństwa. To podejście jest często oparte o IKEv2, które odpowiada za uwierzytelnienie i ustanowienie parametrów ochrony.

Co jest tu najważniejsze z perspektywy firmy:

• Tożsamość i kontrola dostępu – remote access wymaga dobrego uwierzytelniania (np. certyfikaty, MFA w ramach systemu dostępu), bo „końcówką” tunelu jest urządzenie użytkownika.

• Bezpieczeństwo w sieciach pośrednich – użytkownik może łączyć się z domu, hotelu czy przez sieć mobilną, dlatego standardy opisują mechanizmy radzenia sobie z NAT i typowymi realiami internetu (np. NAT-T).

Dobrym przykładem praktycznego użycia IPsec/IKEv2 w modelu zdalnym są wdrożenia VPN w środowisku Windows (np. Always On VPN), gdzie tunel ma zapewniać wymaganą ochronę do bramy VPN.

Jak szybko rozróżnić te dwa modele?

Najprościej spojrzeć, co łączysz:

• jeśli łączysz dwie sieci i chcesz, by działały stabilnie „lokalizacja z lokalizacją” – to site-to-site,

• jeśli łączysz użytkownika z siecią firmy – to remote access.

Site-to-site to model „infrastrukturalny” – łączy lokalizacje i działa w tle. Remote access jest „użytkownikowy” – daje bezpieczny dostęp zdalny, ale wymaga większej dyscypliny w obszarze uwierzytelniania i polityk dostępu.

Kiedy IPsec ma sens – a kiedy lepiej rozważyć inne podejście

Czy IPsec VPN to rozwiązanie „na wszystko”? Nie. IPsec jest bardzo dojrzałym standardem zabezpieczania ruchu na poziomie IP, ale jego przewaga ujawnia się głównie w konkretnych scenariuszach. NIST wprost opisuje IPsec jako narzędzie do zapewniania usług bezpieczeństwa w warstwie sieci i podkreśla, że wybór technologii powinien wynikać z realnego przypadku użycia – a nie z samej popularności rozwiązania.

Kiedy IPsec VPN ma największy sens

IPsec zwykle jest dobrym wyborem, gdy:

• Łączysz sieć z siecią (site-to-site) i chcesz stabilnego, przewidywalnego tunelu między lokalizacjami (biuro-oddział, biuro-magazyn).

• Potrzebujesz ochrony „na poziomie ruchu”, a nie tylko jednej aplikacji – IPsec chroni pakiety IP zgodnie z polityką, niezależnie od tego, czy w środku jest ERP, pliki, VoIP czy inna usługa.

• Masz środowisko oparte o firewalle/routery, gdzie IPsec jest standardowo wspierany i łatwy do utrzymania operacyjnie.

• Ważna jest kontrola parametrów bezpieczeństwa (algorytmy, zasady, czasy życia kluczy) oraz możliwość ujednolicenia ich w całej organizacji.

• Chcesz uporządkowanego modelu z uwierzytelnianiem i negocjacją zabezpieczeń (IKE/IKEv2), zamiast „ad hoc” ustawień zależnych od aplikacji.

• Masz wymagania formalne lub audytowe, gdzie standardowe podejście i dobrze opisane mechanizmy (IPsec/IKE) ułatwiają uzasadnienie, „jak” i „czym” chronisz transmisję.

Kiedy lepiej rozważyć alternatywę

Inne podejście bywa lepsze, gdy:

• Najważniejsza jest prostota dla użytkowników końcowych (szybkie wdrożenie, mało elementów do skonfigurowania na urządzeniach) – wtedy często rozważa się VPN-y oparte o TLS/SSL lub rozwiązania „aplikacyjne”. NIST omawia alternatywy i kontekst doboru technologii.

• Twoim celem jest dostęp do konkretnej aplikacji, a nie całej sieci – w wielu organizacjach lepiej sprawdzają się modele oparte o dostęp „per aplikacja” (mniej szeroki zasięg, mniejsze ryzyko lateral movement).

• Masz bardzo mobilnych użytkowników i zmienne sieci (Wi-Fi/LTE, częste zmiany punktu dostępu). Da się to zrobić na IPsec, ale czasem wygodniejsze operacyjnie są rozwiązania projektowane pod mobilność (np. profile IKEv2 w rozwiązaniach zdalnego dostępu).

• Środowisko „po drodze” komplikuje łączność (NAT, restrykcyjne sieci) – IPsec ma mechanizmy typu NAT-T, ale niekiedy rozwiązania oparte o TLS łatwiej przechodzą przez ograniczenia.

• Potrzebujesz maksymalnej prostoty protokołu i audytowalności wdrożenia – część organizacji rozważa nowocześniejsze, bardziej minimalistyczne protokoły VPN (np. WireGuard), które są projektowane z myślą o prostocie i małej złożoności implementacji.

• Masz heterogeniczne środowisko i chcesz ograniczyć „koszt utrzymania” (różni dostawcy, różne wersje sprzętu, częste zmiany). Wtedy decyzja często schodzi na poziom operacyjny: co będzie łatwiejsze do standaryzacji, monitorowania i utrzymania w Twoich realiach.

IPsec VPN jest szczególnie mocny tam, gdzie chcesz bezpiecznie i stabilnie połączyć sieci lub zbudować standardowy, kontrolowany tunel na poziomie IP. Gdy priorytetem jest minimalna złożoność po stronie użytkownika albo dostęp bardziej „aplikacyjny” niż „sieciowy”, warto świadomie rozważyć alternatywy opisane w dobrych praktykach (np. NIST) i dobrać rozwiązanie do celu, a nie do nazwy technologii.

Najczęściej zadawane pytania

IPsec nie zmienia tego, że korzystasz z internetu - on chroni konkretny ruch, który został objęty polityką IPsec (czyli ruchem „wybranym” do tunelu). W modelu site-to-site zwykle dotyczy to komunikacji między dwiema sieciami, a w remote access - między urządzeniem użytkownika a siecią firmy. To podejście jest opisane jako ochrona ruchu na poziomie IP, zgodnie z regułami bezpieczeństwa.

Nie do końca. IPsec działa na poziomie sieci (IP), więc potrafi chronić ruch wielu usług i protokołów „systemowo”, a nie tylko jednej aplikacji. Rozwiązania VPN oparte o TLS/SSL często działają bliżej warstwy aplikacji i bywają dobierane pod inne cele (np. prostszy dostęp do wybranych zasobów). NIST opisuje IPsec i wskazuje, że alternatywy warto rozważać zależnie od scenariusza.

IKE (najczęściej IKEv2) to „warstwa uzgadniania”, która pozwala dwóm stronom uwierzytelnić się oraz ustalić zasady i klucze dla IPsec. W praktyce IKEv2 odpowiada za ustanowienie i utrzymanie Security Associations (SAs), bez których IPsec nie ma jak bezpiecznie działać. To nie „dodatek”, tylko standardowy element całego mechanizmu.

UDP 500 jest typowo kojarzony z IKE, czyli negocjacją połączenia. Gdy po drodze występuje NAT, często wchodzi w grę NAT Traversal (NAT-T), gdzie IPsec może korzystać z UDP 4500, aby stabilnie przechodzić przez urządzenia translacji adresów. To jest ustandaryzowane w dokumentach RFC dotyczących NAT-T dla IKE.

Zależy od konfiguracji - IPsec to standardy i mechanizmy, ale realne bezpieczeństwo wynika z doboru ustawień: metod uwierzytelniania, algorytmów, parametrów IKE, czasu życia kluczy i spójnej polityki. Dlatego dobre praktyki (np. NIST) kładą nacisk na poprawne wdrożenie i utrzymanie, a nie tylko na sam wybór technologii.

IPsec dodaje narzut (szyfrowanie, dodatkowe nagłówki, obsługa tunelu), więc pewien wpływ na wydajność jest normalny. W praktyce różnica zależy od sprzętu (akceleracja kryptografii), jakości łącza, MTU i tego, czy tunel jest dobrze dobrany do ruchu. NIST omawia aspekty praktyczne wdrożeń IPsec, w tym konsekwencje projektowe i operacyjne.

IPsec VPN to zestaw standardów, które chronią ruch sieciowy na poziomie IP – najczęściej poprzez ESP, z negocjacją zasad i kluczy realizowaną przez IKEv2. W firmach spotkasz go głównie w dwóch modelach: site-to-site (łączenie sieci) oraz remote access (zdalny dostęp użytkownika). To rozwiązanie sprawdza się szczególnie tam, gdzie liczy się stabilny, przewidywalny tunel i spójna polityka bezpieczeństwa – a jego skuteczność zależy od poprawnej konfiguracji.