W świecie, gdzie dane są jedną z najcenniejszych aktyw firmowych, ich niewłaściwe usunięcie może kosztować więcej niż sam sprzęt, który właśnie przestał działać. Proste „formatowanie” czy przywrócenie ustawień fabrycznych to często iluzja bezpieczeństwa – resztki informacji zostają, czekając na kogoś, kto je odzyska. Nawet po oddaniu starych laptopów czy serwerów do utylizacji możesz nieświadomie przekazać wrażliwe dane dalej, co otwiera drzwi do wycieku, naruszenia RODO i poważnych konsekwencji prawnych.

Dlatego firmy, które poważnie traktują bezpieczeństwo i zgodność z przepisami, stosują certyfikowane metody usuwania danych oparte na uznanych standardach, takich jak wytyczne NIST 800-88 — jasno określające, jak trwale uczynić dane nieodwracalnymi i jak udokumentować ten proces w sposób akceptowalny prawnie i audytowo.

W tym artykule wyjaśnimy Ci krok po kroku, co oznacza „bezpieczne usuwanie danych”, jakie normy i regulacje to regulują, jakie ryzyka niesie ze sobą ich ignorowanie oraz jak wygląda profesjonalny proces, dzięki któremu sprzęt IT opuszcza firmę bez ani jednego możliwego do odzyskania bitu informacji.

Co tak naprawdę znaczy „bezpiecznie usunąć dane” (i dlaczego firmy najczęściej się tu mylą)

Wielu przedsiębiorców zakłada, że usunięcie danych to prosta czynność – wystarczy usunąć pliki, sformatować dysk albo kliknąć „przywróć ustawienia fabryczne” i problem znika. Niestety to bardzo mylące rozumowanie. W realnej praktyce IT „bezpieczne usunięcie danych” oznacza trwałe uniemożliwienie odzyskania informacji nawet za pomocą zaawansowanych narzędzi lub technik laboratoryjnych – i to jest kluczowa różnica między „usunięciem” a „ukryciem” danych.

Dane pozornie znikają, ale zostają tak długo, jak można je odzyskać

Kiedy usuwasz plik w systemie operacyjnym lub formatujesz dysk, system operacyjny zwykle nie usuwa danych fizycznie. To, co się dzieje, to jedynie oznaczenie przestrzeni jako „wolnej do zapisu”, podczas gdy rzeczywiste informacje fizycznie pozostają na nośniku aż do momentu ich nadpisania. To właśnie ten „remanent danych” – ślad informacji pozostający po operacjach logicznych – stanowi ryzyko, ponieważ może być odzyskany przez narzędzia do odzyskiwania danych lub usługi specjalistyczne.

Firmy, które bazują tylko na standardowym usuwaniu czy formacie, często myślą, że dane są już „nigdzie”, podczas gdy w praktyce są nadal obecne na nośniku i mogą zostać odczytane nawet po tym, jak sprzęt opuści organizację.

„Bezpieczne usuwanie danych” to proces, nie pojedyncza operacja

Istotą bezpiecznego usunięcia jest proces, który sprawia, że dane nie mogą być w żaden realistyczny sposób odzyskane. W praktyce oznacza to stosowanie metod odpowiadających uznanym standardom – takich jak wytyczne NIST SP 800-88 – które definiują, jak dobierać techniki do rodzaju nośnika i wrażliwości danych.

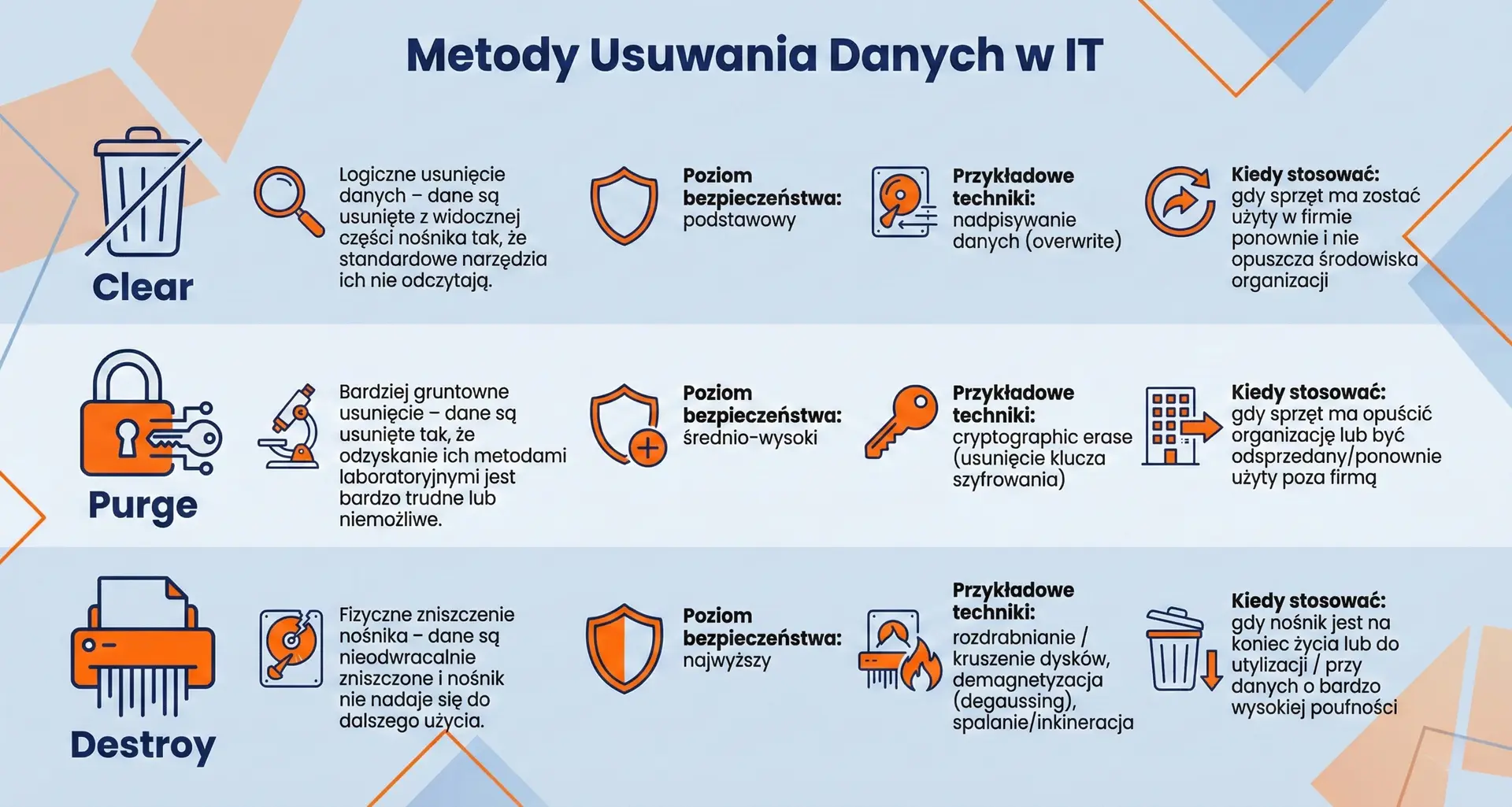

Standard NIST 800-88 wskazuje, że sanitizacja nośnika powinna być dokonywana w sposób dostosowany do kontekstu użycia:

• Clear: proste usunięcie danych, które utrudnia ich odzyskanie przy użyciu typowych narzędzi, ale może nie chronić przed technikami laboratoryjnymi.

• Purge: bardziej gruntowna metoda, która znacząco ogranicza możliwość odzysku nawet zaawansowanymi narzędziami.

• Destroy: fizyczne zniszczenie nośnika, które uniemożliwia odzyskanie danych w każdy możliwy sposób.

Taka klasyfikacja pokazuje, że bezpieczne usuwanie to nie tylko narzędzie czy kliknięcie – to metodyczny wybór właściwej techniki sanitizacji w zależności od ryzyka i przyszłego przeznaczenia sprzętu.

Wiele firm nie docenia różnic między rodzajami nośników

Innym częstym błędem jest traktowanie dysków tradycyjnych (HDD) i nowoczesnych pamięci flash (SSD, NVMe) tak samo. W praktyce wystarczy zastosować tę samą metodę nadpisania na SSD i HDD, a efekty mogą być bardzo różne – nośniki flash mają wewnętrzne mechanizmy, reorganizację bloków i obszary ukryte, które mogą sprawić, że standardowe nadpisanie nie dotrze do wszystkich fizycznych części pamięci.

„Bezpieczne usuwanie” to także weryfikacja i dokumentacja

Dobrze przeprowadzony proces usuwania danych nie kończy się na wykonaniu narzędzia. Kluczowe jest zweryfikowanie efektu sanitizacji i udokumentowanie tego procesu – zwłaszcza jeżeli firma chce wykazać zgodność z przepisami i audytami. NIST 800-88 oraz inne standardy zalecają, aby organizacje sprawdzały, że żadne dane nie są dostępne po procesie oraz żeby można było udokumentować wykonane działania.

„Bezpieczne usuwanie danych” to znacznie więcej niż usuwanie plików czy formatowanie. To proces, który ma na celu trwałe i weryfikowalne usunięcie informacji, zgodne z uznanymi standardami i kontrolowane przez procedury – tak, aby nawet zaawansowane techniki odzyskiwania nie mogły ich przywrócić. Firmy często się mylą, ponieważ zwykłe usunięcie logiczne nie likwiduje resztek danych ani nie zapewnia dowodu ich trwałej niedostępności.

Standard NIST 800-88 w praktyce – Clear, Purge, Destroy (i kiedy które ma sens)

Gdy mówimy o bezpiecznym usuwaniu danych zgodnym ze standardami, jednym z najczęściej cytowanych dokumentów jest NIST SP 800-88, „Guidelines for Media Sanitization” – zbiór praktycznych wytycznych opracowanych przez amerykański National Institute of Standards and Technology. Standard ten nie narzuca jednego „najlepszego” sposobu kasowania, ale pokazuje, jak dobierać metodę usuwania danych do konkretnego celu i rodzaju nośnika, tak by informacje nie dało się odzyskać nawet zaawansowanymi technikami..

Co to jest „sanitizacja danych” w NIST 800-88?

Zgodnie z NIST 800-88 „sanitizacja” oznacza proces, który uczynia dostęp do danych niemożliwym do odzyskania dla określonego poziomu wysiłku – czyli nie tylko utrudnia, lecz faktycznie uniemożliwia odtworzenie informacji.

Dokument ten uwzględnia różne technologie nośników – od tradycyjnych dysków magnetycznych po nowoczesne dyski SSD, pamięci flash i urządzenia mobilne – i podpowiada, jak dopasować metodę usuwania do realnych potrzeb bezpieczeństwa organizacji.

1) Clear – logiczne usunięcie danych (najlżejszy poziom)

Co to jest:

Metoda „Clear” polega na usuwaniu danych w sposób logiczny – tak, aby zwykłe narzędzia lub system operacyjny nie mogły ich odczytać, ale dane nadal mogą pozostać na nośniku w formie, którą mogłaby odczytać specjalistyczna technika.

Jak działa w praktyce:

• nadpisywanie danych (overwrite) poprzez zapis „zer i jedynek” lub losowych bitów, tak by wszelkie wcześniejsze informacje zostały zastąpione;

• przywrócenie urządzenia do ustawień fabrycznych („factory reset”), często stosowane w smartfonach i tabletach;

Kiedy ma sens:

• nośnik ma być ponownie użyty w bezpiecznym środowisku tej samej organizacji;

• dane nie były wysokiego stopnia poufności i nie opuściły kontrolowanej strefy IT;

Dobre do sytuacji, gdy komputer lub dysk będzie dalej użytkowany — np. przekazany innemu działowi wewnątrz firmy., ale nie wystarczy, jeśli nośnik ma trafić do utylizacji lub recyklingu poza firmą.

2) Purge – gruntowne usunięcie (wyższy poziom)

Co to jest:

„Purge” to krok wyżej od Clear – oznacza usuwanie danych w sposób, który sprawia, że odzyskanie ich jest niezwykle trudne nawet przy użyciu technik laboratoryjnych.

Jak działa w praktyce:

• zaawansowane nadpisywanie danych wieloma wzorcami;

• cryptographic erase – usunięcie lub zniszczenie kluczy szyfrujących, co sprawia, że zaszyfrowane dane są niemożliwe do odczytu;

• specjalne wbudowane komendy takich jak ATA Secure Erase na dyskach HDD/SSD czy inne funkcje producenta, wykonujące sanitizację przez kontroler nośnika;

Kiedy ma sens:

• sprzęt opuszcza kontrolowane środowisko IT, ale może jeszcze zostać użyty lub odsprzedany;

• nośnik zawiera dane o średniej lub wysokiej poufności, gdzie zwykłe nadpisanie może nie być wystarczające;

Purge stosuje się, gdy urządzenie ma być bezpiecznie wyczyszczone przed wyjściem z firmy – nawet jeśli potencjalny kolejny użytkownik miałby techniczne umiejętności odzyskiwania danych.

3) Destroy – fizyczne zniszczenie (najwyższy poziom)

Co to jest:

„Destroy” to najsilniejsza metoda sanitizacji – fizyczne zniszczenie nośnika, które zapewnia, że dane nie mogą zostać odzyskane żadną techniką, nawet laboratoryjną.

Jak działa w praktyce:

• cięcie, kruszenie, zgniatanie lub rozdrobienie elementów pamięci;

• demagnetyzacja (degaussing) – silne pole magnetyczne usuwa zapis magnetyczny na talerzach HDD i taśmach;

• spalanie lub inne trwałe metody niszczenia fizycznego.

Kiedy ma sens:

• nośnik nie będzie już używany, ma trafić do złomu lub recyklingu;

• zawiera dane o bardzo wysokiej poufności, które mogłyby wyrządzić firmie lub jej klientom poważne szkody w przypadku wycieku;

Gdy sprzęt trafia do utylizacji lub gdy bezpieczeństwo danych ma najwyższy priorytet, fizyczne zniszczenie nośnika jest ostatecznym rozwiązaniem.

Kiedy wybrać którą metodę – praktyczne wskazówki

Dobór metody zależy przede wszystkim od przeznaczenia nośnika i poziomu poufności danych:

• Clear – odpowiednia, gdy sprzęt ma pozostać wewnątrz firmy i nie będzie już służył do przechowywania wrażliwych danych.

• Purge – najlepszy wybór, gdy sprzęt ma opuścić firmę, ale istnieje potrzeba ponownego użycia lub odsprzedaży, a dane są poufne.

• Destroy – stosowany zawsze, gdy nośnik ma trafić do recyklingu / utylizacji lub zawiera dane szczególnie wrażliwe.

Dlaczego NIST 800-88 to nie tylko „marketingowa etykietka”

Standard ten jest powszechnie uznawany przez organizacje na świecie nie dlatego, że jest formalnym prawem, ale dlatego, że daje jasne kryteria dotyczące tego, kiedy dane mogą zostać uznane za „trwale usunięte” oraz jakie dowody i procesy są potrzebne, by to udokumentować.

Firmy stosujące procedury oparte na NIST 800-88 łatwiej wykazują zgodność z audytami i regulacjami, bo mogą pokazać nie tylko sam rezultat, ale uzasadnienie wyboru metody sanitizacji i dowody jej wykonania.

Standard NIST SP 800-88 nie narzuca jednej recepty na usuwanie danych, ale oferuje jasny framework z trzema klasami sanitizacji: Clear, Purge i Destroy, które dobiera się w zależności od ryzyka i przeznaczenia nośnika. Dla firm planujących utylizację sprzętu IT to fundament dobrego procesu – zarówno pod kątem bezpieczeństwa, jak i późniejszej weryfikacji audytowej.

ISO/IEC 21964 (DIN 66399) – normy poziomów niszczenia nośników i „klasy ochrony”

Kiedy zabezpieczasz dane przed utylizacją sprzętu IT lub dokumentów firmowych, warto znać ISO/IEC 21964 – międzynarodowy standard określający, jak bezpiecznie niszczyć nośniki informacji w zależności od ich poufności i typu. Standard ten powstał w oparciu o niemiecką normę DIN 66399 i został przyjęty globalnie jako praktyczne narzędzie do klasyfikacji oraz wykonywania procesu niszczenia chronionych danych.

Norma nie tylko mówi „niszcz”, ale definiuje reguły dotyczące całego procesu, od klasyfikacji informacji po wybór odpowiednich środków technicznych i wymagań wobec nośników oraz urządzeń niszczących.

Klasy ochrony – jak ocenić, jak bardzo poufne są dane

ISO/IEC 21964 dzieli informacje oraz nośniki danych na trzy klasy ochrony, które odpowiadają różnym poziomom poufności i ryzyka związanego z ich ujawnieniem:

Klasa ochrony 1 – ochrona podstawowa

Dotyczy danych o niskim stopniu poufności, np. informacji wewnętrznych lub ogólnych, których ujawnienie nie spowoduje poważnych skutków.Klasa ochrony 2 – ochrona wyższa (confidential)

Obejmuje dane poufne, których nieuprawnione ujawnienie może negatywnie wpłynąć na działalność firmy, naruszyć umowy lub zagrozić zgodności z przepisami (np. RODO).Klasa ochrony 3 – ochrona bardzo wysoka (secret)

Dotyczy informacji o dużej wrażliwości, których wyciek może mieć poważne konsekwencje prawne, biznesowe lub osobiste (np. dane strategiczne, dane medyczne, tajemnice technologiczne).

Każda z tych klas jest punktem wyjścia do określenia, jakie techniczne i organizacyjne środki należy zastosować w procesie niszczenia nośników danych.

Kategorie nośników – zróżnicowane podejście do różnych mediów

ISO/IEC 21964 definiuje też szereg kategorii nośników, co jest szczególnie istotne, gdy firma utylizuje nie tylko papier, ale również urządzenia elektroniczne:

• P — Papierowe nośniki (np. dokumenty, wydruki).

• O — Optyczne nośniki danych (np. CD, DVD, Blu-ray).

• T — Magnetyczne nośniki (np. taśmy magnetyczne, karty magnetyczne).

• H — Nośniki z pamięcią magnetyczną (np. dyski twarde HDD).

• E — Elektroniczne nośniki pamięci (np. USB, SSD, karty pamięci, smartfony).

• F — Nośniki w formie miniaturowej (np. mikrofilmy).

Dla każdej kategorii nośników norma określa, jakie metody niszczenia i jaka wielkość fragmentów (ścinek) są uznawane za zgodne z określonym poziomem ochrony.

Siedem poziomów bezpieczeństwa – jak „mocno” trzeba niszczyć

Do każdej klasy ochrony dopasowane są poziomy bezpieczeństwa, określone od 1 do 7 — im wyższy poziom, tym mniejszych fragmentów musi zostać rozdrobniony nośnik, co utrudnia lub uniemożliwia odtworzenie danych po zniszczeniu.

• Poziom 1–3 – zazwyczaj wystarczające dla danych o niskiej lub średniej wrażliwości.

• Poziom 4–7 – przeznaczone dla danych poufnych i szczególnie wrażliwych; im wyższy numer, tym drobniejsze fragmenty, np. mikroskopijne kawałki, które uniemożliwiają odtworzenie treści.

Przykładowo dla nośników papierowych:

• P-1 – paski o szerokości do ok. 12 mm,

• P-5 – bardzo małe fragmenty o powierzchni do ok. 30 mm²,

• P-7 – najmniejsze fragmenty o powierzchni ok. 5 mm² lub mniejsze – stosowane przy danych wysoko poufnych.

Dla nośników elektronicznych lub HDD poziomy określają minimalne parametry rozdrobnienia lub deformacji wymagane dla danej klasy ochrony tak, by odzyskanie danych było praktycznie niemożliwe.

Jak to działa w praktyce – przykład dla sprzętu IT

W kontekście utylizacji sprzętu IT norma pomaga określić, jak drobne fragmenty trzeba uzyskać, by spełnić wymagania bezpieczeństwa. Na przykład dla nośników wrażliwych (np. HDD lub kart pamięci zawierających dane osobowe klientów) zwykle stosuje się poziom od H-4 wzwyż, który generuje fragmenty trudne do odtworzenia danych bez specjalistycznego laboratorium.

Ustalenie właściwego poziomu bezpieczeństwa po analizie danych oznacza, że firma może z dużym prawdopodobieństwem wykazać, iż proces niszczenia był zgodny z uznanym światowym standardem – co ma także znaczenie audytowe i prawne (np. w kontekście RODO).

Dlaczego norma ISO/IEC 21964 ma znaczenie dla firm

ISO/IEC 21964 to nie tylko techniczne wskazania dotyczące fragmentacji nośników. Standard ten:

• pomaga skategoryzować dane i nośniki według poziomu poufności i ryzyka,

• wskazuje optymalne techniczne parametry niszczenia,

• tworzy podstawę do dokumentowania i uzasadniania działań bezpieczeństwa,

• ułatwia spełnienie wymogów audytowych oraz zgodność z przepisami o ochronie danych osobowych.

Dla firm planujących utylizację sprzętu IT standard ten stanowi niezależny punkt odniesienia – zarówno, gdy wykonują proces we własnym zakresie, jak i wtedy, gdy zlecają go zewnętrznemu usługodawcy.

ISO/IEC 21964 (dawniej DIN 66399) to kompleksowy standard, który opisuje, jak klasyfikować dane według ich poufności, jak definiować kategorie nośników oraz jakie poziomy bezpieczeństwa stosować podczas fizycznego niszczenia danych. Zastosowanie tej normy w praktyce pomaga firmom ugruntować bezpieczne i zgodne z najlepszymi praktykami procesy utylizacji sprzętu IT i innych nośników danych – co jest kluczowe nie tylko technicznie, lecz także audytowo i prawnie.

Regulacje i obowiązki firm w PL i UE – RODO, elektroodpady, BDO

W procesie utylizacji sprzętu IT nie chodzi tylko o techniczne aspekty bezpiecznego usuwania danych – firmy muszą też dbać o zgodność z obowiązującymi regulacjami prawnymi zarówno dotyczącymi ochrony danych osobowych, jak i ochrony środowiska. Poniżej znajdziesz kompaktowe i konkretne omówienie najważniejszych wymogów, które dotyczą przedsiębiorców w Polsce i Unii Europejskiej.

RODO – obowiązek trwałego usunięcia danych, także na etapie utylizacji

RODO (Rozporządzenie UE 2016/679) narzuca firmom obowiązek stosowania środków technicznych i organizacyjnych zapewniających odpowiedni poziom bezpieczeństwa danych osobowych, uwzględniający ryzyko dla praw i wolności osób, których dane dotyczą. W praktyce oznacza to również, że usuwanie danych z nośników przed utylizacją musi być skuteczne i zweryfikowane – tak, by nie dopuszczać do nieuprawnionego dostępu lub odzysku informacji po oddaniu sprzętu. RODO nie podaje konkretnych metod, ale wyraźnie wymaga, aby dane były trwale usunięte zgodnie z zasadami bezpieczeństwa przetwarzania i aby administrator mógł to udokumentować.

Kluczowe konsekwencje:

• Administrator danych musi wykazać, że podjął odpowiednie środki usuwania danych przed utylizacją sprzętu.

• Brak właściwej procedury sanitizacji może skutkować odpowiedzialnością za naruszenia ochrony danych, niezależnie od późniejszej utylizacji sprzętu.

Elektroodpady i dyrektywa WEEE – ramy UE oraz obowiązki państw członkowskich

Na poziomie unijnym obowiązuje Dyrektywa WEEE (Waste Electrical and Electronic Equipment Directive, 2012/19/UE) – akt prawny, który wymusza na krajach członkowskich organizację systemów zbierania, przetwarzania, recyklingu i utylizacji elektroodpadów. Elektroodpady to urządzenia elektryczne i elektroniczne, które stały się nieprzydatne i są wyrzucane, np. komputery, monitory, telefony czy routery.

Dyrektywa WEEE zakłada m.in.:

• obowiązek organizacji i finansowania odbioru i przetwarzania zużytego sprzętu od producentów lub importerów,

• osiąganie określonych poziomów zbierania i recyklingu dla różnych kategorii sprzętu,

• prowadzenie ewidencji i raportowania ilości sprzętu wprowadzanych na rynek i oddawanych do recyklingu.

Chociaż WEEE jest dyrektywą (czyli ramą prawną UE), to w Polsce jej postanowienia są realizowane przez krajowe akty prawne, które nakładają konkretne obowiązki na przedsiębiorców uczestniczących w rynku sprzętu elektronicznego lub generujących elektroodpady.

BDO – ewidencja odpadów i obowiązki przedsiębiorcy

W Polsce systemem nadrzędnym dotyczącym gospodarki odpadami, w tym elektroodpadami, jest BDO – Baza Danych o Produktach i Opakowaniach oraz o Gospodarce Odpadami, która wynika m.in. z Ustawy o odpadach i ustawy o elektroodpadach (ZSEE).

Kto musi działać w BDO

Jeśli firma wprowadza na rynek sprzęt elektryczny i elektroniczny, generuje odpady inne niż komunalne (np. elektroodpady) lub zamierza je przekazać do utylizacji, często musi zarejestrować się w systemie BDO i uzyskać numer rejestrowy.

Obowiązki firm w praktyce

• Rejestracja w BDO – podmiot wytwarzający odpady lub zarządzający sprzętem musi mieć konto z numerem rejestrowym.

• Ewidencja odpadów – obowiązek prowadzenia elektroncznej ewidencji ilościowej i jakościowej odpadów na koncie BDO, z odpowiednimi kodami odpadów.

• Dokumenty towarzyszące – każdorazowe przekazanie elektroodpadów profesjonalnemu odbiorcy musi być udokumentowane Kartą Przekazania Odpadu (KPO) lub innymi przewidzianymi w BDO dokumentami.

• Przekazanie tylko uprawnionemu odbiorcy – zużyty sprzęt powinien trafiać do podmiotów z odpowiednimi zezwoleniami, które same prowadzą ewidencję w BDO.

Kary i konsekwencje

Brak rejestracji, brak ewidencji, niewłaściwe dokumenty lub oddanie elektroodpadów do nieuprawnionego podmiotu może skutkować karami administracyjnymi (wysokimi grzywnami) oraz problemami podczas kontroli środowiskowych lub audytów.

Jak to się łączy w praktyce

Dla firmy utylizującej sprzęt IT często pojawiają się jednocześnie trzy obszary odpowiedzialności:

• bezpieczne usunięcie danych zgodne z RODO,

• przekazanie sprzętu jako elektroodpadu zgodnie z WEEE i krajowymi przepisami,

• prowadzenie ewidencji i dokumentacji w systemie BDO.

Oznacza to, że proces utylizacji powinien być zaplanowany tak, by spełniał wszystkie te wymagania – nie tylko zabezpieczał dane, ale też był zgodny z prawem ochrony środowiska i ewidencjonowania odpadów.

Podsumowując:

• RODO nakłada obowiązek trwałego usuwania danych z nośników przed ich oddaniem do utylizacji – to kwestia bezpieczeństwa informacji i zgodności z ochroną danych osobowych.

• Dyrektywa WEEE (UE) oraz jej implementacja w Polsce oznaczają, że sprzęt elektroniczny nie może być wyrzucany jak zwykłe śmieci – firmy muszą zadbać o jego zbieranie, recykling lub utylizację.

• BDO to centralny system ewidencji odpadów w Polsce – rejestracja, ewidencja i dokumentowanie przepływu elektroodpadów to warunek prawidłowego prowadzenia utylizacji sprzętu IT.

Takie kompleksowe podejście pozwala firmie nie tylko zabezpieczyć dane i środowisko, ale też uniknąć ryzyka kar i problemów przy kontroli.

Jak wygląda bezpieczny proces utylizacji IT krok po kroku (od inwentaryzacji do certyfikatu)

1) Inwentaryzacja sprzętu i klasyfikacja

Pierwszym krokiem jest kompletna identyfikacja urządzeń przeznaczonych do utylizacji. Należy spisać model, numer seryjny, lokalizację, stopień wrażliwości danych oraz ocenę przydatności sprzętu (czy nadaje się do ponownego użycia, sprzedaży, recyklingu lub bezpiecznej utylizacji).

Kluczowe działania:

• Utworzenie szczegółowej listy sprzętu z unikalnymi identyfikatorami.

• Określenie poziomu poufności danych znajdujących się na urządzeniach.

• Zarejestrowanie sprzętu w systemie zarządzania aktywami (ITAM).

2) Planowanie i ocena ryzyka

Na podstawie inwentaryzacji tworzy się plan działania, obejmujący metody utylizacji i niszczenia danych dopasowane do typu nośnika i stopnia poufności informacji oraz ocenę ryzyka związanego z każdym urządzeniem.

Kluczowe działania:

• Wyznaczenie metod sanitizacji dla dysków, SSD, pamięci flash itd.

• Harmonogram działań i zasad transportu.

• Ocena, które urządzenia można bezpiecznie odsprzedać lub przekazać dalej.

3) Backup i migracja ważnych danych

Zanim rozpocznie się proces bezpiecznego usuwania danych, wykonuje się kopie zapasowe tych informacji, które nadal są potrzebne, oraz migrację do nowego środowiska lub archiwum.

Kluczowe działania:

• Backup danych biznesowych i operacyjnych.

• Potwierdzenie integralności zapisanych danych po migracji.

4) Usuwanie danych (sanitizacja / niszczenie)

To najważniejszy etap, w którym dane są trwale eliminowane z nośników zgodnie z uzgodnionymi metodami (certyfikowane kasowanie danych, demagnetyzacja lub niszczenie fizyczne). Celem jest zapewnienie, że dane nie mogą być odzyskane żadną techniką.

Przykładowe techniki:

• Oprogramowanie do bezpiecznego kasowania danych (nadpisywanie, crypto erase).

• Demagnetyzacja (degaussing) – rozmagnesowanie nośników magnetycznych.

• Fizyczne niszczenie nośników (cięcie, kruszenie).

• Weryfikacja efektu metodami audytowalnymi.

5) Transport i łańcuch nadzoru (chain of custody)

Sprzęt przeznaczony do usunięcia lub recyklingu powinien być transportowany w kontrolowany sposób i opatrzony dokumentacją łańcucha odpowiedzialności, tak aby każde przemieszczenie było udokumentowane i odtworzalne audytowo.

Kluczowe działania:

• Zabezpieczenie sprzętu w plombowanych pojemnikach.

• Rejestrowanie transferu urządzeń wraz z podpisami odpowiedzialnych osób.

6) Segregacja i recykling / utylizacja fizyczna

Po usunięciu danych następuje segregacja komponentów sprzętowych: elementy nadające się do ponownego wykorzystania, recyklingu materiałów czy bezpiecznej utylizacji. W tym kroku specjaliści wydzielają metale, tworzywa, baterie i inne części zgodnie z zasadami ochrony środowiska i przepisów o elektroodpadach.

Kluczowe działania:

• Oddzielanie materiałów podlegających recyklingowi.

• Zabezpieczenie i utylizacja elementów niebezpiecznych (np. baterii, tonerów).

7) Dokumentacja i certyfikacja

Na koniec procesu firma utylizująca powinna dostarczyć pełną dokumentację potwierdzającą wykonane działania, w tym certyfikaty zniszczenia danych, protokoły sanitizacji oraz dokumenty wymagane przepisami o gospodarce odpadami (np. karty przekazania odpadu). To kluczowy element zarówno dla zgodności z RODO, jak i do audytów wewnętrznych czy zewnętrznych.

Kluczowe działania:

• Certyfikat potwierdzający usunięcie danych lub fizyczne zniszczenie nośników.

• Raport przekazania elektroodpadów uprawnionemu odbiorcy.

• Ewentualne dokumenty potwierdzające recykling lub odzysk surowców.

Podsumowanie procesu:

Bezpieczna utylizacja IT to cykliczna i w pełni udokumentowana procedura, która zaczyna się od identyfikacji zasobów, przez planowanie i usuwanie danych, aż po recykling i certyfikaty. Taki uporządkowany przebieg minimalizuje ryzyko wycieku informacji, spełnia wymogi prawne i daje firmie solidne dowody zgodności oraz profesjonalizmu.

Jak wybrać wykonawcę, żeby nie kupić „papieru bez bezpieczeństwa”

Wybór partnera do utylizacji sprzętu IT to decyzja o dużym ciężarze ryzyka – zarówno cyberbezpieczeństwa, jak i zgodności z przepisami. Niewłaściwy wykonawca może dostarczyć jedynie deklarację bez realnych zabezpieczeń lub certyfikat, który nie ma pokrycia w audytowanych procesach. Poniżej znajdziesz skondensowaną listę kluczowych kryteriów, które pomagają odróżnić rzetelnego usługodawcę od „papierowego dostawcy”.

1) Certyfikaty dotyczące usuwania danych są fundamentem

Nie wystarczy deklaracja „zgodności z normami” – sprawdź, czy dostawca ma formalne certyfikaty potwierdzające audytowane procesy.

• NAID AAA – globalny standard dla usług bezpiecznego niszczenia danych; audytuje procesy, sprzęt, procedury i dokumentację.

• R2v3 (Responsible Recycling) – certyfikat dla organizacji zajmujących się recyklingiem elektroniki, obejmujący sanitizację danych, pracę z podwykonawcami i środowiskowe zarządzanie.

• ISO 27001 – potwierdza, że wykonawca ma wdrożony system zarządzania bezpieczeństwem informacji (np. polityki, kontrole dostępu, procesy dokumentacji).

Certyfikaty te są dowodem, że firma nie tylko zna standardy, ale realnie je wdraża i poddaje się audytom.

2) Łańcuch nadzoru (chain of custody) – niezbędny dla bezpieczeństwa

Spytaj o procedury dotyczące łańcucha nadzoru sprzętu od momentu odbioru do zniszczenia. Jeśli wykonawca:

• plombuje i zabezpiecza sprzęt od odbioru,

• śledzi go numerami seryjnymi na każdym etapie,

• udokumentuje każdy transfer,

to znacznie zmniejsza ryzyko, że nośniki z danymi zostaną zgubione, skradzione lub przypadkowo wyciekną. To właśnie brak takiego dowodu często powoduje, że firmy formalnie nie mogą udowodnić zgodności z RODO czy audytem.

3) Dokumentacja i certyfikat wykonania usługi

Dobry wykonawca musi dostarczyć Ci protokół/dowód usunięcia danych na poziomie pojedynczego nośnika (np. z numerem seryjnym dysku). W dokumentach powinno być jasno opisane:

• jaka metoda została użyta (np. purging, physical destroy zgodnie z NIST 800-88),

• jaka norma/certyfikat jest podstawą działania,

• kto, kiedy i jak wykonał operację.

Taki certyfikat to dowód audytowy, który możesz przedstawić w wewnętrznych lub zewnętrznych kontrolach.

4) Sprawdź zgodność z normami technicznymi

Usługodawca powinien pracować zgodnie z uznanymi standardami sanitizacji danych, np.:

• NIST SP 800-88 – definiuje metody Clear, Purge, Destroy, które pomagają oszacować ryzyko techniczne operacji.

• ISO/IEC 21964 / DIN 66399 – określa poziomy bezpieczeństwa fizycznej destrukcji nośników (rodzaje ścinek itp.).

Upewnij się, że wykonawca nie tylko zna te normy, ale stosuje je w praktyce i potrafi to udokumentować.

5) Ocena podwykonawców i cały łańcuch postępowania

Profesjonalny partner nie tylko sam wykonuje operacje, ale także dobiera swoich podwykonawców zgodnie z procedurami (np. zakłady recyklingowe, transport). To oznacza:

• dokładną weryfikację podwykonawców,

• monitorowanie ich certyfikatów i zgodności,

• dokumentowanie całego przepływu nośników.

Brak takiej weryfikacji to częsty powód, dla którego nominalnie „certyfikowany” proces w rzeczywistości nie jest bezpieczny.

6) Ubezpieczenie odpowiedzialności i wsparcie przy audytach

Dobry wykonawca powinien oferować ubezpieczenie odpowiedzialności cywilnej za szkody powstałe w procesie utylizacji np. w wyniku błędu lub incydentu.

Dodatkowo przydatne są usługi, w których partner pomaga przygotować dokumentację i odpowiedzieć na pytania kontrolne audytu lub RODO – to znacznie podnosi wartość współpracy.

Kluczowe pytania do potencjalnego wykonawcy

Zanim podpiszesz umowę, warto zadać np.:

• Jakie certyfikaty posiada firma i czy możesz je zobaczyć?

• W jaki sposób dokumentuje łańcuch nadzoru sprzętu?

• Czy wystawia certyfikat zniszczenia z unikalnymi identyfikatorami nośników?

• Jakie standardy sanitizacji danych stosuje i jak to weryfikuje?

• Jak wygląda weryfikacja podwykonawców i ich certyfikaty?

• Czy oferuje ubezpieczenie odpowiedzialności i wsparcie przy audytach?

Podsumowując,

Wybierając wykonawcę utylizacji i bezpiecznego usuwania danych, nie patrz tylko na deklaracje i ogólne obietnice – szukaj konkretów: certyfikatów, udokumentowanych procesów, śledzenia sprzętu i dowodów audytowych. Tylko wtedy masz realną pewność, że proces jest bezpieczny, zgodny z przepisami i oparty o międzynarodowe standardy, a nie tylko „papierowe zapewnienia”.

Najczęściej zadawane pytania

Tak – jeżeli na sprzęcie znajdują się dane osobowe (np. klientów, pracowników), należy je trwale usunąć lub zniszczyć tak, aby nie były możliwe do odzyskania zgodnie z zasadą ograniczenia przechowywania i minimalizacji danych. Standardowe skasowanie plików lub formatowanie nie zawsze wystarcza, bo dane mogą pozostać na nośniku i zostać odzyskane specjalistycznymi narzędziami.

Nie. Tylko trwała sanitizacja danych – np. nadpisanie zgodne z normami (jak NIST 800-88) lub fizyczne zniszczenie nośnika – zapewnia, że dane nie mogą zostać odzyskane. Formatowanie pozostawia dane na nośniku w formie, która może być odtworzona przez zaawansowane narzędzia.

Profesjonalny wykonawca powinien dostarczyć Ci:

certyfikat lub protokół usunięcia danych,

potwierdzenie rodzaju zastosowanej metody (np. nadpisanie lub niszczenie),

numer seryjny nośnika lub inny identyfikator,

dokumentację zgodną z audytami i ewentualnymi kontrolami RODO.

To daje Ci dowód, że proces był wykonany prawidłowo i zgodnie z dobrymi praktykami.

Jeśli Twoja firma generuje odpady inne niż komunalne (czyli np. elektroodpady z komputerów, telefonów, drukarek), to zazwyczaj musisz się zarejestrować w BDO – Bazie Danych o Produktach, Opakowaniach i Gospodarce Odpadami i ewidencjonować przekazanie sprzętu do utylizacji lub recyklingu.

BDO to centralny system ewidencji odpadów w Polsce, który pozwala nadzorować, jak przedsiębiorcy gospodarują odpadami – od ich powstania aż po przekazanie do recyklingu czy unieszkodliwienia. Jeśli nie rejestrujesz się w BDO lub nie prowadzisz wymaganej dokumentacji, możesz narazić się na wysokie kary finansowe, a działalność związaną z odbiorem i utylizacją odpadów może być uznana za nielegalną.

Oferujemy kompleksowe wsparcie dla firm – od inwentaryzacji sprzętu, przez certyfikowane kasowanie danych zgodne z najlepszymi standardami, aż po bezpieczny odbiór, utylizację i dokumentację BDO. Zapewniamy pełne potwierdzenia wykonanych działań, które możesz wykorzystać w audytach, kontroli RODO lub raportowaniu środowiskowym.

Bezpieczne usuwanie danych przed utylizacją sprzętu IT to nie „techniczny detal”, ale element realnego zarządzania ryzykiem w firmie. Samo formatowanie czy przywrócenie ustawień fabrycznych nie daje gwarancji, że informacje nie zostaną odzyskane. Dopiero świadome zastosowanie standardów takich jak NIST 800-88 oraz ISO/IEC 21964, połączone z właściwą dokumentacją i zgodnością z RODO oraz BDO, tworzy proces, który można obronić zarówno technicznie, jak i audytowo.

Dobrze zaplanowana utylizacja IT to połączenie trzech filarów:

• właściwej metody sanitizacji danych,

• kontroli łańcucha odpowiedzialności,

• kompletnej dokumentacji potwierdzającej wykonanie usługi.

To nie tylko kwestia bezpieczeństwa informacji, ale także reputacji firmy, odpowiedzialności zarządu i zgodności z przepisami. Sprzęt może być „stary”, ale dane na nim zapisane wciąż mają wartość – dla Ciebie lub dla kogoś, kto spróbuje je odzyskać.

Jeśli ten temat dotyczy Twojej firmy i chcesz uporządkować proces utylizacji IT w sposób bezpieczny, zgodny z normami i dobrze udokumentowany – odezwij się. Chętnie pomożemy przejść przez to krok po kroku.