Wyobraź sobie, że Twój komputer to biuro. Każdego dnia ktoś puka do jego drzwi – e-maile, strony internetowe, aplikacje, aktualizacje. Część z tych „gości” jest mile widziana, ale część próbuje dostać się nieproszona, czasem nawet pod fałszywym pretekstem. I właśnie tu na scenę wchodzi firewall – cichy ochroniarz, który decyduje, kto może wejść, a kto zostaje zatrzymany przed progiem.

Choć jego nazwa brzmi technicznie, firewall to jedna z najbardziej ludzkich technologii w świecie IT – kieruje się zasadami zaufania, ostrożności i zdrowego rozsądku. Bez niego nawet najlepszy antywirus czy kopia zapasowa nie wystarczą, by zapewnić bezpieczeństwo firmowych danych.

W tym artykule pokażę Ci, czym naprawdę jest firewall, jak działa w prostych słowach, jakie są jego rodzaje i dlaczego dziś potrzebuje go każda firma – niezależnie od tego, czy masz jeden komputer, czy całą sieć biurową.

Firewall w skrócie: co to właściwie jest?

Słowo „firewall” brzmi groźnie, trochę jak termin z filmów o hakerach. W dosłownym tłumaczeniu oznacza „ścianę ogniową” – barierę, która zatrzymuje ogień, zanim ten rozprzestrzeni się dalej. I to właśnie najlepsza metafora jego roli w świecie komputerów.

W uproszczeniu firewall to podstawowy element bezpieczeństwa każdej sieci. Chroni urządzenia przed nieautoryzowanym dostępem, minimalizuje ryzyko cyberataków i pozwala zachować kontrolę nad tym, co dzieje się w firmowej infrastrukturze.

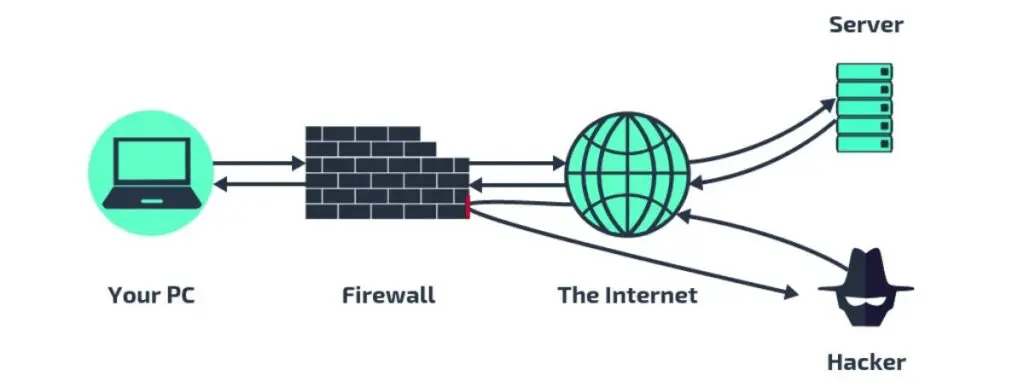

W praktyce działa jak ochroniarz na wejściu do biura. Sprawdza, kto próbuje wejść (czyli nawiązać połączenie z Twoim urządzeniem), skąd pochodzi i czy ma dobre intencje. Jeśli coś wygląda podejrzanie – nie wpuszcza. Jeśli wszystko jest w porządku – przepuszcza dalej.

To właśnie firewall decyduje, które dane mogą przejść przez „drzwi” Twojej sieci, a które zostaną zatrzymane. Analizuje każdą próbę komunikacji i porównuje ją z ustalonymi zasadami bezpieczeństwa, zwanymi regułami. Dzięki temu filtruje ruch sieciowy – zarówno ten przychodzący, jak i wychodzący.

Co ważne, firewall nie tylko chroni, ale też uczy się wzorców zachowania w sieci. W nowszych rozwiązaniach (takich jak tzw. firewalle nowej generacji) potrafi rozpoznawać konkretne aplikacje, blokować dostęp do niebezpiecznych stron czy nawet analizować, czy ktoś w firmie nie próbuje wysłać wrażliwych danych poza organizację.

Dla użytkownika końcowego firewall działa zazwyczaj w tle – bez konieczności ciągłej obsługi. W systemach Windows jego podstawowa wersja jest wbudowana i działa automatycznie. W firmach natomiast często stosuje się profesjonalne urządzenia sieciowe, które filtrują cały ruch przechodzący przez Internet, zanim dotrze do komputerów pracowników.

Jak działa firewall

Choć na pierwszy rzut oka firewall wydaje się skomplikowany, jego zadanie jest bardzo konkretne: kontroluje ruch sieciowy – czyli wszystkie dane, które wchodzą i wychodzą z Twojego komputera lub firmowej sieci.

Każde urządzenie podłączone do Internetu nieustannie „rozmawia” z innymi: pobiera strony, wysyła wiadomości, aktualizuje oprogramowanie, synchronizuje pliki. Każda z tych operacji to wymiana tysięcy małych porcji informacji, zwanych pakietami danych. Firewall analizuje te pakiety, sprawdza ich źródło, cel i zawartość, a następnie podejmuje decyzję – przepuścić czy zablokować.

Kontrola na poziomie adresów i portów

Podstawowym sposobem działania firewalla jest filtrowanie połączeń według adresów IP i portów.

• Adres IP identyfikuje urządzenie w sieci (np. komputer, serwer czy telefon).

• Port natomiast wskazuje konkretną usługę lub aplikację, z której dane pochodzą (np. przeglądarka internetowa, poczta, zdalny pulpit).

Firewall ma zdefiniowany zestaw reguł, które mówią mu, jakie kombinacje adresów i portów są dozwolone, a jakie nie. Na przykład:

• połączenia z zaufanych adresów mogą być przepuszczane bez ograniczeń,

• próby komunikacji z nieznanych lub zablokowanych krajów są odrzucane,

• dostęp do serwera firmowego możliwy jest tylko z określonych adresów.

To właśnie ten poziom kontroli pozwala zatrzymać niepożądany ruch, zanim jeszcze dotrze do Twojego komputera.

Analiza pakietów – serce firewalla

Każdy pakiet danych, zanim zostanie przepuszczony dalej, jest sprawdzany przez tzw. silnik inspekcji pakietów (ang. packet inspection engine).

Najprostsze firewalle działają w oparciu o statyczne reguły – po prostu sprawdzają, czy dany pakiet spełnia ustalone kryteria. Bardziej zaawansowane rozwiązania stosują inspekcję stanową (stateful inspection), czyli śledzą całe połączenia w czasie rzeczywistym. Wiedzą, że jeśli komputer A rozpoczął rozmowę z serwerem B, to odpowiedź z B jest częścią tego samego, bezpiecznego dialogu. Dzięki temu firewall potrafi rozróżnić ruch zaufany od podejrzanego.

Jeszcze dalej idą tzw. firewalle nowej generacji (NGFW – Next Generation Firewall). Oprócz klasycznej analizy pakietów rozpoznają aplikacje (np. Teams, Dropbox, YouTube), użytkowników i konkretne typy danych. Potrafią też zatrzymać złośliwy ruch ukryty w zwykłych połączeniach sieciowych, wykrywać próby włamań czy filtrować treści internetowe według kategorii.

Polityki bezpieczeństwa i reguły

Sercem firewalla są polityki bezpieczeństwa – zestawy reguł definiujące, jaki ruch jest dozwolony.

Administrator może określić zasady takie jak:

• pozwól na ruch wychodzący z sieci biurowej do Internetu,

• zablokuj ruch przychodzący spoza kraju,

• umożliw dostęp do serwera księgowego tylko z sieci VPN,

• rejestruj wszystkie próby połączeń z zablokowanych adresów.

Reguły są sprawdzane w określonej kolejności – od góry do dołu – aż firewall znajdzie pasującą. Jeśli żadna nie pasuje, stosowana jest tzw. zasada domyślna (najczęściej: zablokuj). Dzięki temu przypadkowy, nieautoryzowany ruch nie ma szans przejść.

Logowanie i raportowanie

Każde zdarzenie – zarówno zablokowane, jak i przepuszczone połączenie – może być zapisywane w dzienniku zdarzeń (logach). To nie tylko dowód, że firewall działa, ale też bezcenne źródło informacji o potencjalnych incydentach. W nowoczesnych rozwiązaniach raporty można analizować w czasie rzeczywistym, co pozwala szybko reagować na nietypowe aktywności, takie jak masowe próby logowania czy nagły wzrost ruchu z jednego kraju.

Działanie w tle, ale z realnym wpływem

Choć większość użytkowników nawet nie zauważa jego obecności, firewall jest kluczowym punktem kontroli bezpieczeństwa. To on decyduje, czy połączenie zostanie zaakceptowane, czy odrzucone, a jego decyzje wpływają bezpośrednio na ochronę danych, stabilność systemu i dostępność usług.

Z perspektywy biznesowej warto pamiętać, że niewłaściwa konfiguracja firewalla może być równie groźna, co jego brak. Zbyt luźne reguły otwierają furtki dla atakujących, a zbyt restrykcyjne mogą utrudniać pracę użytkownikom i aplikacjom. Dlatego konfigurację najlepiej powierzyć specjalistom, którzy potrafią wyważyć bezpieczeństwo i wygodę pracy.

Rodzaje firewalli: od domowych po firmowe

Firewalle różnią się sposobem działania i zakresem ochrony, ale cel mają ten sam – zabezpieczyć sieć przed niepożądanym ruchem. W praktyce można wyróżnić cztery rodzaje, które mają faktyczne znaczenie w codziennym użytkowaniu – od komputerów domowych po firmowe sieci.

1. Firewalle programowe (software’owe)

To zapory działające bezpośrednio na komputerze lub serwerze. Ich zadaniem jest kontrola aplikacji, które próbują korzystać z Internetu, oraz blokowanie nieautoryzowanych połączeń.

Najbardziej znanym przykładem jest Windows Defender Firewall, który automatycznie chroni system przed złośliwym ruchem przychodzącym i wychodzącym. Popularnym rozwiązaniem dla bardziej świadomych użytkowników jest również GlassWire, który oprócz ochrony oferuje czytelne wizualizacje ruchu sieciowego.

Zaletą zapór programowych jest prostota – nie wymagają dodatkowego sprzętu i działają od razu po instalacji systemu. Sprawdzają się w domach i małych biurach, gdzie każdy komputer funkcjonuje niezależnie. Ich wadą jest natomiast ograniczony zasięg – chronią tylko to urządzenie, na którym są zainstalowane.

2. Firewalle w routerach

Większość nowoczesnych routerów ma wbudowaną zaporę sieciową. Działa ona na poziomie całej sieci lokalnej, oddzielając ją od Internetu i filtrując połączenia przychodzące.

Dzięki temu każde urządzenie w sieci – komputer, telefon, drukarka czy kamera IP – korzysta z tej samej, podstawowej ochrony. To rozwiązanie bardzo skuteczne w domach i mikrofirmach, gdzie nie ma potrzeby rozbudowanej administracji.

Wystarczy poprawna konfiguracja: zmiana domyślnych haseł, włączenie automatycznych aktualizacji i – jeśli urządzenie na to pozwala – aktywacja filtrowania treści lub funkcji „firewall SPI”. Dobrze skonfigurowany router potrafi odfiltrować większość prostych zagrożeń.

3. Firewalle sprzętowe i sieciowe

W firmach, gdzie działa wiele urządzeń i użytkowników, stosuje się tzw. firewalle sprzętowe – specjalne urządzenia umieszczane pomiędzy siecią firmową a Internetem. To centralny punkt ochrony, przez który przechodzi cały ruch.

Takie rozwiązania, oferowane m.in. przez FortiGate, Ubiquiti, Mikrotik, Cisco czy Sophos, zapewniają:

• kontrolę dostępu do Internetu i aplikacji,

• tworzenie sieci VPN dla pracy zdalnej,

• wykrywanie prób włamań (IDS/IPS),

• filtrowanie niebezpiecznych stron i treści.

Firewall sprzętowy chroni nie tylko pojedyncze komputery, ale całą infrastrukturę – od serwerów po urządzenia sieciowe. Jest stabilny, działa niezależnie od systemów użytkowników i zapewnia wysoki poziom bezpieczeństwa, zwłaszcza tam, gdzie przetwarza się dane klientów lub prowadzi księgowość online.

4. Firewalle chmurowe (Cloud Firewall)

Wraz z popularyzacją pracy zdalnej i narzędzi takich jak Microsoft 365 czy Google Workspace, coraz więcej firm sięga po firewalle chmurowe. Działają one nie na urządzeniu ani w biurze, ale w Internecie, pomiędzy użytkownikiem a zasobami w chmurze.

Dzięki temu chronią pracowników niezależnie od tego, skąd się łączą – z biura, domu czy podróży. Umożliwiają centralne zarządzanie regułami bezpieczeństwa i filtrowanie ruchu bez potrzeby utrzymywania sprzętu.

To rozwiązanie szczególnie przydatne w firmach o strukturze rozproszonej, gdzie użytkownicy pracują z różnych lokalizacji, a dane znajdują się w chmurze. Firewall chmurowy zapewnia jednolitą ochronę, niezależnie od miejsca logowania.

Dobór rozwiązania

Wybór rodzaju firewalla zależy od skali i sposobu pracy:

• osoba prywatna lub freelancer potrzebuje włączonej zapory systemowej i dobrze skonfigurowanego routera,

• mała lub średnia firma powinna zainwestować w urządzenie sieciowe lub firewall chmurowy, które centralnie chronią dane i użytkowników.

Bez względu na wybrane rozwiązanie, najważniejsze jest świadome podejście do bezpieczeństwa – regularne aktualizacje, przemyślane reguły i kontrola, kto ma dostęp do sieci.

W ramach naszych usług pomagamy dobrać i skonfigurować firewalle dopasowane do realnych potrzeb – od prostych zapór domowych po firmowe rozwiązania FortiGate czy Ubiquiti. Dzięki temu Twoja sieć pozostaje chroniona, bez spowalniania pracy użytkowników.

Popularne rozwiązania i gdzie mają sens

Rynek firewalli jest bardzo szeroki – od prostych zapór systemowych po rozbudowane rozwiązania dla firm. Różnią się możliwościami, ale każdy z nich ma swoje miejsce i zastosowanie. Oto najczęściej spotykane typy i sytuacje, w których warto je stosować.

Windows Defender Firewall

Dla kogo: użytkownicy indywidualni i małe biura

To zapora, którą ma każdy komputer z systemem Windows. Działa automatycznie i zapewnia podstawową ochronę – blokuje nieautoryzowane połączenia, pozwala tworzyć proste reguły i chroni przed dostępem z zewnątrz.

Ma sens, jeśli korzystasz z komputera samodzielnie lub w małym biurze bez rozbudowanej sieci.

GlassWire

Dla kogo: użytkownicy świadomi, freelancerzy, małe zespoły

To firewall z przejrzystym interfejsem, który wizualizuje ruch sieciowy i pokazuje, które aplikacje łączą się z Internetem. Ułatwia wykrywanie podejrzanych połączeń i daje większą kontrolę niż wbudowana zapora.

Ma sens, jeśli chcesz wiedzieć, co naprawdę „dzieje się” w Twojej sieci, ale bez konieczności używania profesjonalnych narzędzi administracyjnych.

Zapory w routerach

Dla kogo: domy, mikrofirmy, małe biura

Każdy nowoczesny router Wi-Fi ma wbudowany firewall, który filtruje połączenia między siecią lokalną a Internetem. To pierwsza linia obrony – prosta, ale skuteczna.

Ma sens, jeśli chcesz chronić całą sieć (np. komputery, drukarki, kamery) bez inwestowania w dodatkowy sprzęt.

FortiGate, Mikrotik, Ubiquiti, Sophos (rozwiązania firmowe)

Dla kogo: firmy z więcej niż kilkoma pracownikami lub serwerami

To zapory sprzętowe chroniące całą sieć(mikrotik sprawdza się lepiej w formie routera). Oferują filtrowanie ruchu, tworzenie bezpiecznych połączeń VPN, kontrolę aplikacji i użytkowników oraz szczegółowe raporty bezpieczeństwa.

Mają sens, jeśli Twoja firma przechowuje dane klientów, korzysta z systemów księgowych lub prowadzi pracę zdalną. Dają realną kontrolę i pewność, że sieć jest monitorowana.

Firewall, antywirus i EDR – co za co odpowiada?

W świecie cyberbezpieczeństwa nie istnieje jedno narzędzie, które chroni przed wszystkim. Każdy element ma swoją rolę i dopiero razem tworzą spójną, skuteczną ochronę. Warto zrozumieć, czym różnią się firewall, antywirus i EDR, oraz dlaczego żaden z nich nie zastępuje pozostałych.

Firewall – strażnik przy wejściu

Firewall kontroluje ruch sieciowy – decyduje, które połączenia mogą zostać nawiązane, a które należy zablokować. Chroni urządzenia i sieci na poziomie komunikacji – zanim zagrożenie dotrze do systemu. Nie analizuje plików ani nie usuwa wirusów, ale zapobiega ich przenikaniu z zewnątrz.

To pierwsza linia obrony – zatrzymuje próby włamań, blokuje nieautoryzowane połączenia, chroni serwery i użytkowników przed dostępem z nieznanych źródeł.

Antywirus – lekarz systemu

Antywirus zajmuje się tym, co już znajduje się na komputerze. Skanuje pliki, aplikacje i pamięć w poszukiwaniu złośliwego oprogramowania – wirusów, trojanów, ransomware czy keyloggerów.

Reaguje wtedy, gdy coś zdążyło przedostać się przez sieć lub zostało uruchomione przez użytkownika. Działa reaktywnie, ale jest niezbędny, bo żaden firewall nie zatrzyma np. wirusa z pendrive’a czy złośliwego pliku otwartego lokalnie.

EDR – analityk i detektyw

EDR (Endpoint Detection and Response) to nowoczesne narzędzie monitorujące zachowanie systemu. Nie tylko wykrywa zagrożenia, ale też analizuje ich źródło, sposób działania i skutki. Potrafi rozpoznać nietypowe aktywności – np. nagłe szyfrowanie plików, próbę modyfikacji systemu czy komunikację z serwerem przestępczym – i zareagować automatycznie, izolując urządzenie od sieci.

W dużych firmach EDR jest dziś standardem, a w mniejszych coraz częściej stanowi rozszerzenie tradycyjnego antywirusa.

Dopiero współpraca tych narzędzi tworzy pełny system ochrony – od prewencji, przez reakcję, po analizę zagrożeń.

Co firewall realnie daje MŚP?

Dla wielu właścicieli firm bezpieczeństwo IT brzmi jak coś odległego – dopóki problem nie pojawi się naprawdę. Tymczasem dobrze skonfigurowany firewall potrafi zatrzymać wiele zagrożeń, zanim zdążą wyrządzić szkody. Oto kilka przykładów z codziennych sytuacji, w których jego rola okazuje się kluczowa.

1. Ataki z nieznanych adresów IP

Pani Anna prowadzi biuro rachunkowe. Co kilka dni zauważa, że ktoś próbuje zalogować się na serwer z danymi klientów. Firewall wykrywa te próby i automatycznie blokuje połączenia z adresów spoza Polski. Efekt? Ataki z zagranicznych botów kończą się, zanim zdążą cokolwiek zrobić.

Korzyść: ochrona danych i spokój właściciela bez konieczności ciągłego monitorowania.

2. Pracownik otwiera podejrzany załącznik

Pan Krzysztof z firmy handlowej otrzymuje e-mail z fakturą od „nowego kontrahenta”. Plik okazuje się zainfekowany. Firewall blokuje połączenie z serwerem, z którego złośliwe oprogramowanie próbowało pobrać dalsze instrukcje. System antywirusowy usuwa zagrożenie, zanim cokolwiek zostaje zaszyfrowane.

Korzyść: uniknięcie zatrzymania pracy firmy i utraty danych klientów.

3. Zabezpieczenie zdalnej pracy

Część zespołu firmy usługowej pracuje z domu. Firewall w firmie wymusza połączenie przez bezpieczny VPN, dzięki czemu dane nie są przesyłane otwartym kanałem. Pracownicy mogą korzystać z aplikacji i serwerów tak, jakby byli w biurze – a jednocześnie firma zachowuje pełną kontrolę nad tym, kto ma dostęp.

Korzyść: bezpieczna praca zdalna i mniejsze ryzyko wycieku danych.

4. Ochrona firmowych urządzeń

W małej firmie budowlanej do tej samej sieci podłączone są laptopy, drukarka, kamery i system alarmowy.

Firewall oddziela urządzenia biurowe od reszty infrastruktury i uniemożliwia, by złośliwe oprogramowanie z jednego sprzętu rozprzestrzeniło się dalej.

Korzyść: większe bezpieczeństwo całej sieci – nawet przy prostych urządzeniach IoT.

Firewall nie jest widoczny na co dzień, ale działa w tle, kiedy dzieje się coś niepożądanego. Dzięki niemu wiele incydentów bezpieczeństwa nigdy nie wychodzi poza fazę próby.

Podstawowa konfiguracja Firewall: dobre praktyki bez bólu głowy

Firewall sam w sobie nie gwarantuje bezpieczeństwa. To, co naprawdę decyduje o jego skuteczności, to konfiguracja – czyli sposób, w jaki zdefiniowane są reguły i zasady ruchu sieciowego. Nie trzeba być administratorem sieci, żeby zrozumieć podstawy. Wystarczy kilka dobrych praktyk, które można wdrożyć w każdej firmie, niezależnie od skali.

1. Zasada ograniczonego zaufania – pozwól tylko na to co potrzebne

Domyślnie większość urządzeń i aplikacji chce mieć dostęp do Internetu, ale nie wszystkie tego potrzebują.

Najbezpieczniejsze podejście to blokowanie wszystkiego, co nie jest konieczne i stopniowe dodawanie wyjątków.

Jeśli dane połączenie nie jest niezbędne do pracy – lepiej je wyłączyć.

W praktyce oznacza to:

• blokowanie nieużywanych portów (np. 21 – FTP, jeśli nie używasz go w firmie),

• ograniczenie dostępu do administracji routera lub serwera wyłącznie z sieci wewnętrznej,

• stosowanie list „dozwolonych” (whitelist) zamiast list „zablokowanych”.

To prosty sposób, by zamknąć potencjalne furtki dla atakujących.

2. Regularne aktualizacje oprogramowania i firmware’u

Zaskakująco często firmy inwestują w dobry sprzęt, ale nie aktualizują go przez lata. Tymczasem nowe wersje oprogramowania usuwają błędy i podatności, które mogą zostać wykorzystane przez cyberprzestępców.

Aktualizacje dotyczą nie tylko systemu Windows, ale również:

• routerów,

• firewalli sprzętowych,

• oprogramowania zabezpieczającego (antywirus, EDR).

Najlepiej ustawić automatyczne powiadomienia lub zlecić aktualizacje firmie IT – zajmują kilka minut, a potrafią zapobiec poważnym problemom.

3. Tworzenie kopii zapasowych konfiguracji

Wiele osób o tym zapomina, dopóki nie musi przywracać ustawień po awarii. Zawsze warto mieć kopię konfiguracji firewalla – zwłaszcza w firmach, gdzie urządzenia są bardziej rozbudowane.

W przypadku błędu, resetu lub wymiany sprzętu można w kilka minut przywrócić poprzedni stan, zamiast konfigurować wszystko od zera. Najlepiej wykonywać taką kopię po każdej większej zmianie reguł lub aktualizacji oprogramowania.

4. Oddziel sieci firmowe, gościnne i urządzenia loT

Nowoczesne routery i firewalle pozwalają tworzyć osobne sieci logiczne (VLAN). To jedno z najprostszych, a zarazem najskuteczniejszych zabezpieczeń:

• sieć firmowa – dla komputerów pracowników i serwerów,

• sieć gościnna – dla odwiedzających i urządzeń prywatnych,

• sieć IoT – dla kamer, drukarek, systemów alarmowych.

Dzięki temu nawet jeśli jedno urządzenie zostanie zainfekowane, nie zagrozi reszcie infrastruktury.

5. Włącz VPN zamiast otwierać porty

Częsty błąd w firmach to wystawianie usług (np. zdalnego pulpitu, systemu księgowego) bezpośrednio do Internetu. Zamiast tego warto korzystać z VPN (Virtual Private Network) – bezpiecznego tunelu, który łączy użytkownika z siecią firmową.

VPN szyfruje połączenie i wymaga uwierzytelnienia, dzięki czemu z zewnątrz nie widać, jakie usługi działają w firmie. Dla wielu małych firm wystarczy wbudowany VPN w firewallu lub routerze – to funkcja, która naprawdę robi różnicę.

6. Monitoruj logi i reaguj na ostrzeżenia

Większość firewalli zapisuje szczegółowe dzienniki zdarzeń (logi). Warto je przeglądać przynajmniej raz w tygodniu lub skonfigurować automatyczne alerty – np. informację e-mail, gdy pojawi się nietypowa aktywność lub wiele nieudanych prób logowania.

Nie chodzi o ciągłe śledzenie ruchu, ale o świadomość tego, co dzieje się w sieci. Wykrycie problemu na wczesnym etapie pozwala zapobiec poważniejszym skutkom.

7. Przeglądaj reguły co pewien czas

Z biegiem czasu w każdej firmie zmienia się sposób pracy – pojawiają się nowe aplikacje, osoby, serwisy.

Dlatego raz na kilka miesięcy warto przejrzeć konfigurację firewalla i usunąć nieużywane lub przestarzałe reguły.

Stare wyjątki, otwarte porty czy niepotrzebne dostępny VPN to częste źródła zagrożeń, które łatwo przeoczyć.

Czysta, aktualna konfiguracja to nie tylko większe bezpieczeństwo, ale też lepsza wydajność sieci.

8. Współpraca z firmą IT

Nie każda firma ma własnego administratora sieci. W takiej sytuacji najlepszym rozwiązaniem jest stała opieka informatyczna dla firm. Zewnętrzne wsparcie IT (takie jak my ;)) może:

• monitorować stan zabezpieczeń,

• aktualizować oprogramowanie,

• przywracać konfiguracje po awarii,

• reagować na alerty z firewalla.

Dzięki temu właściciel nie musi zajmować się technicznymi detalami, a sieć pozostaje zabezpieczona i stabilna.

Dobrze skonfigurowany firewall nie wymaga codziennej uwagi. Działa cicho, skutecznie i nie przeszkadza użytkownikom. Wystarczy kilka przemyślanych zasad, by zapewnić sieci realną ochronę – bez zbędnej komplikacji.

Pomagamy firmom wdrożyć i skonfigurować firewalle tak, by równoważyły bezpieczeństwo i wygodę pracy. Dzięki temu technologia nie przeszkadza – po prostu działa.

Firewall to nie wszystko – jak buduje się pełne bezpieczeństwo

Firewall jest ważnym elementem ochrony, ale sam nie zapewni pełnego bezpieczeństwa firmowej sieci. Współczesne cyberzagrożenia omijają pojedyncze zabezpieczenia, dlatego skuteczna ochrona opiera się na kilku uzupełniających się warstwach.

Każda z nich ma inny cel i razem tworzą spójną strukturę bezpieczeństwa.

1. Aktualizacje i łatki

Bez regularnych aktualizacji nawet najlepszy firewall nie pomoże. Luki w systemach operacyjnych, przeglądarkach czy routerach to najczęstsze punkty wejścia dla atakujących.

2. Antywirus i EDR

Firewall zatrzymuje niebezpieczny ruch sieciowy, ale nie usuwa złośliwych plików, które już znalazły się w systemie. Antywirus lub EDR analizują zachowanie urządzenia i reagują, gdy coś wygląda podejrzanie.

3. Kopie zapasowe

Nawet jeśli wszystkie zabezpieczenia zawiodą, backup pozwala odzyskać dane po ataku ransomware czy awarii.

To ostatnia linia obrony, często jedyna, która ratuje firmę przed przestojem.

4. VPN i kontrola dostępu

Zdalny dostęp do sieci powinien odbywać się wyłącznie przez szyfrowane połączenia VPN i z użyciem mocnych haseł lub uwierzytelniania wieloskładnikowego (MFA). Otwarte porty to prosta droga do włamania.

5. Edukacja użytkowników

Wielu ataków można uniknąć dzięki świadomości pracowników. To użytkownik najczęściej kliknie w zainfekowany link lub wprowadzi dane logowania w fałszywym formularzu. Proste szkolenia potrafią znacząco obniżyć ryzyko.

Firewall to fundament, ale dopiero połączenie ochrony sieci, systemów i użytkowników tworzy prawdziwą tarczę bezpieczeństwa.

Najczęściej zadawane pytania

Nie. Firewall to podstawa, ale skuteczne bezpieczeństwo wymaga też aktualizacji systemów, antywirusa, kopii zapasowych i odpowiednich zasad dostępu. Tylko połączenie tych elementów daje realną ochronę.

W przypadku domów i małych biur taka zapora często wystarczy. W firmach, które przechowują dane klientów lub mają kilka stanowisk, warto zainwestować w profesjonalny firewall sprzętowy lub chmurowy.

Najprościej – spróbuj zablokować wybraną aplikację lub połączenie i sprawdź, czy reguła działa. W firmach zaleca się okresowe testy bezpieczeństwa i przegląd logów, by upewnić się, że zapora reaguje na podejrzany ruch.

Dla użytkownika domowego – tak, jeśli system i router są aktualne. W firmie lepiej postawić na rozwiązanie z raportowaniem, kontrolą użytkowników i możliwością zarządzania zdalnego, co daje lepszą widoczność i bezpieczeństwo.

Nie, jeśli jest prawidłowo skonfigurowany i dobrany do skali ruchu. Problemy z prędkością pojawiają się głównie przy tanich urządzeniach lub nadmiarowo aktywnych filtrach bez potrzeby.

Twoje urządzenie stanie się widoczne w sieci i podatne na skanowanie oraz próby włamania. Nawet kilka minut bez zapory może wystarczyć, by automatyczne boty znalazły lukę i wykorzystały ją do ataku.

Firewall to jedno z tych narzędzi, które działają po cichu, ale mają ogromne znaczenie dla bezpieczeństwa każdej firmy. Chroni sieć przed nieautoryzowanym dostępem, filtruje połączenia i zatrzymuje wiele zagrożeń, zanim dotrą do komputerów pracowników.

Nie zastępuje jednak innych zabezpieczeń – jest pierwszą linią obrony, którą warto uzupełnić o aktualizacje, antywirusa, kopie zapasowe i dobre praktyki użytkowników. W połączeniu tworzą system ochrony, który nie tylko reaguje na problemy, ale przede wszystkim im zapobiega.

Firewall nie musi być skomplikowany – ważne, by był dobrze dopasowany, poprawnie skonfigurowany i regularnie utrzymywany. To proste kroki, które realnie zwiększają bezpieczeństwo firmy i pozwalają skupić się na tym, co najważniejsze – codziennej pracy.